导语:BLAKE3、SipHash联合设计师,NIST后量子签名标准SLH-DSA共同设计者,《Serious Cryptography》作者——当这样一位站在密码学金字塔顶端的人物,突然声称用自建的量子处理单元(QPU)成功分解了RSA-1024,并向全世界公开源代码和运行视频时,整个行业彻底炸了锅。我们赖以捍卫全球数字安全的RSA加密体系,真的走到了尽头吗?

一声惊雷

2026年4月的一个平静日子,一条推特如同引爆了整个密码学世界。

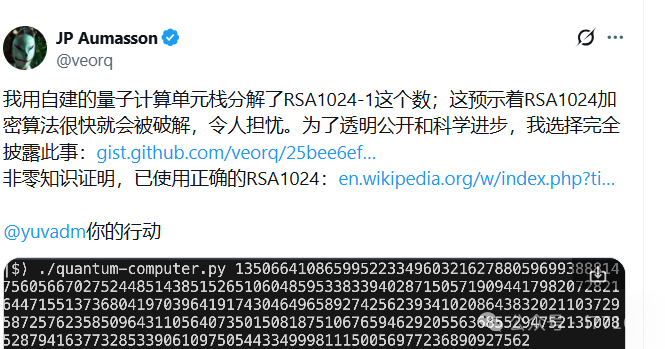

发布者,是在密码学界如雷贯耳的顶级研究者Jean-Philippe Aumasson(@veorq)——博士、瑞士加密资产技术公司Taurus SA联合创始人兼首席安全官。他在账号上写下了这样一段话:

“I factored the number RSA1024-1 using my home-built QPU stack; alarming sign that RSA1024 will soon be broken.”

紧接着,他附上了一个包含完整源代码的GitHub Gist链接,同时链接了维ikipedia百科RSA数字页面以证明自己使用的是正确的RSA-1024挑战数。

https://gist.github.com/veorq/25bee6ef05c0987735fcfd21a820d8df

这不是一个普通的网络骗子式玩笑。Aumasson这个名字本身就是密码学界的大牛国外也称为”圣杯持有者”。

密码学界的”全明星”

在继续之前,有必要先了解这位密码学家到底是何方神圣。

撰写圣经的布道者 —— 他是被无数安全从业者奉为案头宝典的《Serious Cryptography》(第二版,No Starch Press, 2024)的作者,这本书被公认为”现代密码学的优秀基础指南”。

多算法的设计者 —— 他设计了BLAKE3、BLAKE2和SipHash哈希函数,同时还是NORX认证加密方案的设计者。

NIST后量子标准的共同设计者 —— 他共同设计了NIST发布的后量子签名标准SLH-DSA(即SPHINCS+)。这意味着他对”如何抵御量子攻击”的理解深度在全球范围内都属于第一梯队。

金融科技与学术背景 —— 他是Taurus SA(一家为全球金融机构提供加密资产管理技术的公司)的联合创始人兼首席安全官,拥有EPFL的密码学博士学位。

结论很简单:如果整个密码学界是一个”可信名单”,Aumasson的名字必然排在最靠前的位置。

那份代码,到底是什么?

消息发布后,安全社区迅速对Aumasson公开的Gist(ID: 25bee6ef05c0987735fcfd21a820d8df)进行了详细分析。

https://gist.github.com/veorq/25bee6ef05c0987735fcfd21a820d8df

疑点一:自称”量子处理栈”,但实现几乎全是经典算法

脚本约1600余行,使用Python编写。表面上内建了量子计算的函数表征,但大量功能实现使用的是经典破解算法聚合:Miller-Rabin素数检测、Lenstra椭圆曲线分解法等。

疑点二:关键函数quantum_theater(n)——量子剧场

所谓”量子内容”包含在这个函数里:它不提供任何量子电路图级的实现或比特门级别的逻辑验证,仅是将经典计算路径以彩色进度条打印输出。

脚本在关键控制流上明确注释:对于RSA级半素数,该脚本设计上无法处理,运行失败时会建议改用专业的数域筛选法工具如msieve或cado-nfs。

疑点四:视频里的”量子破解”只是动画效果

视频所呈现的终端动画、量子寄存器载入、QFT推导等,均为quantum_theater函数制造出的视觉效果,缺少真实量子硬件或可验证量子比特门级操作的证据。

这里有一个精妙的悖论:正因为他公布的证据是”看得见的源代码”和”可以播放的视频影像”,任何人都可以用同一份代码获得完全相同的量子风格动画效果——它既可以被任何人验证,又无法被任何人当作真正的量子破解。

被点名的”验证者”

Aumasson在推文中刻意点名了Yuval Adam(@yuvadm),并写了一句意味深长的话:

“Your move.”

Yuval Adam是谁?他是量子破解领域极负盛名的”终极验证者”——擅长用经典随机数据重新执行所谓量子操作者的实验程序,逆向推敲找出背后的实际算法依赖。

有公开记录显示,他曾在”Project Eleven”声称用IBM量子硬件攻破ECC密钥时,将后置的量子处理后端直接替换为Linux系统的/dev/urandom伪随机生成器,结果发现没有任何不同——这狠狠证明了被声称的”量子攻击”其实只是经典算法披上了量子外衣。

当别的”量子发现者”面对他时,往往会选择沉默。而Aumasson偏偏点名了他,邀请他来看、来重现。

这个举动本身就是一种信号。

事实核查对照

| 检查项 | 声称/表象 | 分析结果 |

|---|---|---|

| 硬件证据 | 自建QPU栈成功分解RSA1024-1 | 无真实硬件证据 |

| 算法实现 | 量子加速分解 | 经典算法 + 名为”quantum_theater”的量子风格打印输出 |

| 目标数字 | RSA1024-1 |

代码明确声明无法真正处理RSA级大整数

|

| 视频真伪 | 量子破解实录 | 终端模拟动画,完全由同一份脚本重现 |

| 发布目的 | 泄露突破 vs 思想实验 |

更高可能为后量子迁移的必要思想预警

|

蓝队视角:我们在担心什么?

作为一名在安全运营一线工作多年的蓝队人,我想从防御者的角度说说我的看法。

首先,技术层面,这次”破解”并不成立。 分解一个真实的RSA-1024半素数所需的量子比特数量,按照最保守的估计,也远超当前可用的量子计算资源。Aumasson自己放出来的代码,实际上是在说”你看,我就是用经典算法做的,没有量子硬件也能搞出这个效果”。

但问题的关键,从来不在于这次是不是真的。

问题在于:为什么Aumasson——一位对量子计算威胁理解最深的学者,要用这种方式”引爆”整个社区?

答案可能藏在他即将在Black Hat Asia 2026上发表的演讲标题里:”Preparing for ‘Q-Day’: Why Quantum Risk Management Is a Must”。

Q-Day不是一个具体日期,而是一个心理关口。 当人们还在觉得”量子威胁还很遥远”的时候,RSA-1024已经被全球无数机构仍在默认使用。自2013年NIST正式建议弃用RSA-1024以来,已经过去了13年——但现实世界里,旧系统、旧网络认证设备和硬件仍在生产环境中运行着这种”已不建议使用”的加密方案。

一个权威,用一个”半真半假”的声明,撕开了这层窗户纸。

这场”实验”的真正价值

Aumasson的代码里藏着一个悖论式的设计:

任何人可以用同样的代码重现同样的”量子破解”动画,但没有人能用它真正破解RSA。

这恰恰是它最有价值的地方——它在问:

- 你的组织还在用RSA-1024吗?

- 你的供应商还在卖默认使用RSA-1024的产品吗?

- 你有没有做过量子风险评估?

如果这些问题的答案是”我不确定”或”我们还没开始”,那么这场”实验”的目的就达到了。

我们的行动清单

从蓝队运营的角度,我建议立即开展以下工作:

- 资产清点

- 迁移规划

- 关注标准

- 监控前沿

最后

回到Aumasson的推文。他放出了一份”技术上永远无法真正破解RSA”的代码,点名了最严格的验证者,然后留下了”你的回合”。

这是教科书级别的”负责任披露”模板吗?还是一次精心策划的安全意识营销?

也许两者兼有。

但无论动机如何,作为防御者,我们需要记住一个原则:不要等到攻击发生才行动。RSA-1024的墓碑上,也许会刻着这次”玩笑”的日期。

作者:陈蓝盾 | 北京华安普特网络科技有限公司

本文纯属技术分析,不代表任何加密货币或投资建议。

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术