导语:2026年5月11日,Vercel发布安全公告披露Next.js存在SSRF漏洞(CVE-2026-44578),CVSS评分8.6。所有自托管部署实例均受影响,攻击者无需认证即可通过特制WebSocket升级请求,诱导服务器向任意内网地址发起请求。

漏洞基本信息

| 字段 | 内容 |

|---|---|

| CVE编号 | CVE-2026-44578 |

| CVSS评分 | 8.6(高危) |

| 漏洞类型 | SSRF(服务器端请求伪造) |

| 利用条件 | 无需认证 |

| 受影响版本 | >= 13.4.13, < 15.5.16 及 >= 16.0.0, < 16.2.5 |

| 不适用场景 | Vercel托管部署实例(已在其平台级别修复) |

漏洞原理

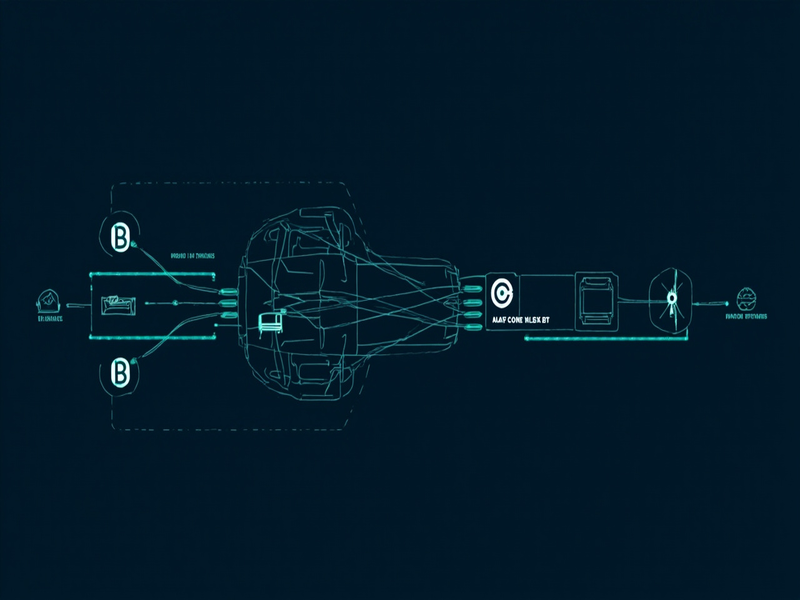

Next.js自托管部署使用内置Node.js服务器处理HTTP请求。WebSocket升级请求的处理逻辑中缺少对目标地址的校验,攻击者可通过精心构造的Upgrade: websocket报文,在Sec-WebSocket-Protocol或相关Header中注入目标地址,使服务器在未验证的情况下向内网任意地址发起代理请求。

攻击路径:外部请求 → WebSocket升级 → 服务器代理 → 内网/云元数据(169.254.169.254等)→ 凭证/敏感信息回传。

受影响范围包括企业内网中的数据库、Redis、K8s API Server、云服务元数据端点(AWS/GCP/Azure Instance Metadata)。

影响范围评估

SSRF漏洞的潜在损害通常远超评分本身。一旦攻击者成功利用:

置信度评分:高(多家安全机构独立确认,GitHub Advisory已收录)

排查与缓解

第一步:确认受影响版本

# 检查当前版本npm list next# 或grep '"next"' package-lock.json第二步:升级至安全版本

| 当前版本范围 | 升级目标 |

|---|---|

| >= 13.4.13, < 15.5.16 |

升级至 15.5.16

|

| >= 16.0.0, < 16.2.5 |

升级至 16.2.5

|

第三步:网络层临时缓解(无法立即升级时)

第四步:日志审计 排查历史WebSocket升级请求日志中是否存在指向内网地址的异常请求。

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术