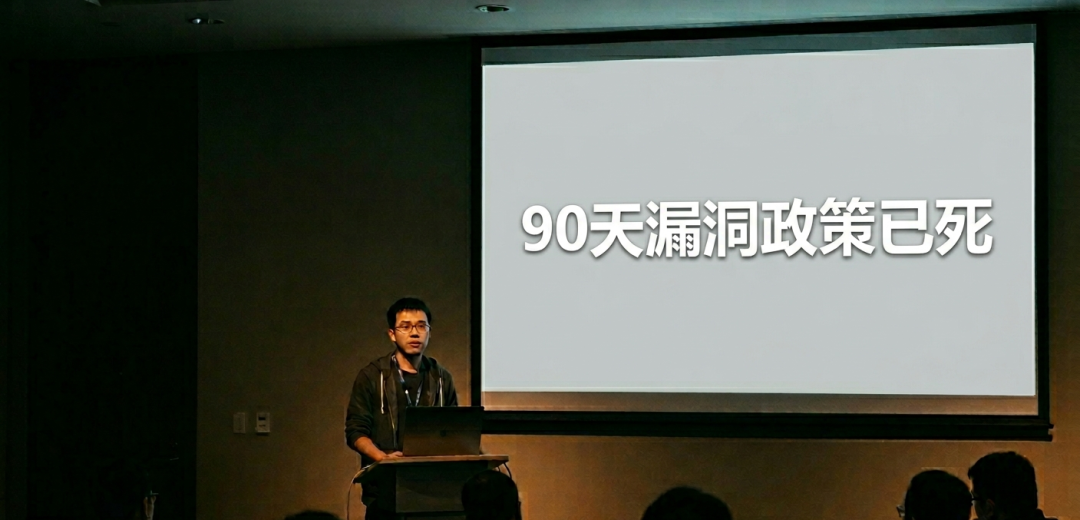

导语:2026年5月7日,研究员金贤宇(@v4bel)在GitHub(盖ithub)上公开了脏碎片(Dirty Frag)的全部细节——两个Linux内核提权漏洞、完整利用代码、工作概念验证。发布的原因是:embargo已经被第三方打破,漏洞信息已在公开传播,金贤宇被迫提前公开。而彼时,CVE-2026-43500这个严重漏洞根本没有上游补丁。这就是90天漏洞披露政策在2026年5月的真实处境——不是改革的问题,是已经死了。

90天政策曾经有效的四个假设

安全圈共识是谷歌零号项目(Google Project Zero)在2014年建立90天披露窗口时,这个机制建立在四个被认为”永远不会变”的假设上:

假设一:漏洞发现者是稀缺的。 找到一个可利用的内核级漏洞,需要多年的经验、直觉、运气。全球能独立发现这类漏洞的研究者屈指可数,给他们90天修复时间绰绰有余。

假设二:exp开发需要数周。 即使漏洞被公开,从补丁逆向出可用exploit,顶级工程师也需要数天到数周。这段时间足够让管理员打好补丁。

假设三:你是唯一知道的人。 漏洞发现后,在90天窗口期内,其他研究员独立发现同一漏洞的概率接近零。这意味着”负责任披露”能确保厂商拥有独占的修复窗口。

假设四:补丁到生产需要时间。 大型软件公司有复杂的发布流程,90天给了他们足够的时间设计、测试、推送修复。这是对”企业级发布节奏”的现实妥协。

这四个假设在2014年是成立的。2026年,它们全都死了。

故事一:6周,11个报告者

安全研究员安南(Himanshu Anand)最近向一家公司报告了一个严重漏洞——支付接口缺少响应签名验证,攻击者可以构造0元购买5000美元商品。他洋洋得意地写完报告发出去,感觉自己做了件好事。

然后厂商回复:“这是3月份的漏洞,你已经是第11个报告者了。”

6周,11个独立研究员发现了同一个漏洞。

这不是孤例。安全研究员@d0rsky在事故处理一侧观察到了同样的模式:”一旦某个漏洞被AI辅助发现工具找到,我们就会在几天内收到大量重复报告,根因相同,表述不同。”更令人不安的是他的下一句话:”如果研究者能这么快复现这些发现,黑产凭什么不能在他们修复之前做同样的事?”

当10个”好人”用AI批量扫描同一代码库时,他们也在帮10个”坏人”做同样的事。AI不问意图。LLM不查ID。相同的工具、相同的提示词、相同的漏洞——唯一的区别是谁在用它。

这直接摧毁了假设三。90天窗口保护的从来不是用户,而是一群已经知道漏洞的人,给他们一个”礼貌的提前期”。当第11个人6周内出现时,这个窗口已经没有任何意义。

故事二:30分钟,从补丁到exp

安南还做了另一个实验。React安全团队公开披露了一批CVE(CVE-2026-23870等),并附上了完整的补丁说明博客。这是标准操作——透明公开、解释修复、给社区预警。

安南出于好奇读了那篇博客,然后想:试试看把这个补丁逆向成可工作的exploit需要多久。

30分钟。

AI完成了所有重活:理解diff、定位漏洞代码路径、生成概念验证。最终得到的是一个可工作的DoS exploit,而且他明确指出底层原语如果深入研究可以走得更远。这不是边缘案例——这是一个具有安全意识的工程师在自己笔记本上用30分钟完成的。

在旧世界里,一个公开补丁变成可用exploit需要数天到数周。那段时间是安全网。”我们发布了补丁,管理员有几天的窗口期来更新。”这个安全网现在消失了。概念验证出现的时间从”数天”缩短到”数分钟”。熟练的逆向工程师不再必要——AI做那些枯燥的工作,人类只需要掌舵。

这摧毁了假设二。补丁公开的那一刻,假设exp已经存在。 没有宽限期,没有缓冲期。企业不能把补丁部署安排在下一个维护窗口。维护窗口就是现在。

故事三:两周,两场Linux内核火灾

如果需要最清晰的证据来证明90天披露模式已死,看最近两周的Linux内核。两周内两个连续严重漏洞,两个都有公开exploit,两个影响所有主流发行版。

第一幕:复制失败

4月29日,Xint Code(九次DEF CON CTF冠军团队Theori的幕后力量)公开披露了复制失败(Copy Fail)(CVE-2026-31431)。内核加密子系统的直线逻辑缺陷,不需要竞态条件,100%可靠。732字节的Python脚本,在所有自2017年以来发布的Linux发行版上拿到root。Ubuntu(乌班图)、RHEL(红帽企业版Linux)、Amazon Linux(亚马逊Linux)、SUSE,无一幸免。一个curl | python3 && su就是游戏结束。

关键的细节在于发现速度:Theori研究员李太阳(Taeyang Lee)在研究Linux加密子系统与页缓存数据的交互时产生了一个人类直觉,然后使用Xint Code将研究规模扩展到整个加密子系统。原本需要数周手动代码审计的工作,用大约一小时的AI辅助扩展完成。一个研究员的直觉,一小时的AI放大,九年的暴露窗口。

然后攻击者到场。伊朗国家威胁行为者被观察到利用该漏洞入侵Ubuntu(乌班图)服务器并将其改造为分布式拒绝服务(DDoS)节点。AI发现、公开披露、国家级武器化、构建攻击基础设施——全部在数天内完成。

第二幕:脏碎片

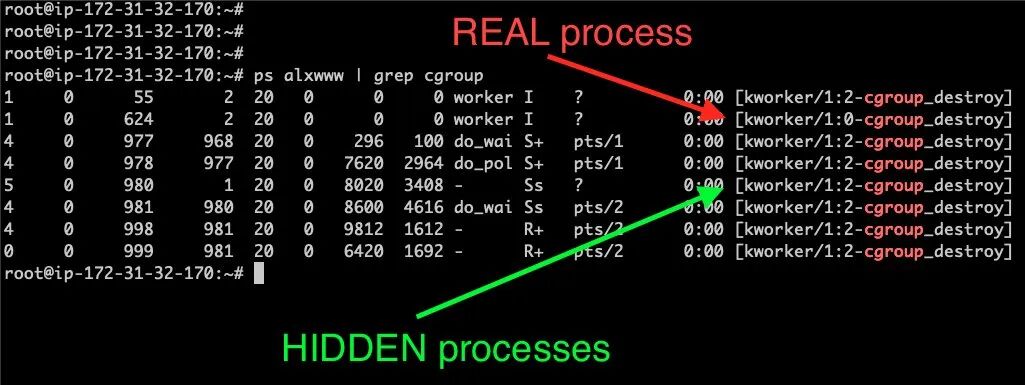

复制失败的补丁刚刚推送,几乎没有喘息时间,5月7日,研究员金贤宇(@v4bel)发布了脏碎片(Dirty Frag)(CVE-2026-43284和CVE-2026-43500)。两个链接的漏洞,存在于内核IPSec ESP(esp4/esp6)和RxRPC网络模块。页面缓存损坏技术,与复制失败和脏管道(Dirty Pipe)同类,不同的攻击路径。

关键点:脏碎片即使你应用了复制失败的缓解措施仍然有效。即使你黑了algif_aead模块,脏碎片不走那条路。它走了完全不同的路线达到相同结果:非特权用户到root,确定性地发生在所有主流发行版上。Ubuntu(乌班图)、RHEL(红帽企业版Linux)10.1、openSUSE、CentOS Stream、AlmaLinux、Fedora 44。一行命令编译运行。

然后披露模式完全崩溃:

金贤宇在4月29-30日向linux-distros私下报告了这两个漏洞,5月7日与发行版维护者协调,设定了至5月12日的5天embargo。同一天,几小时内,一个无关的第三方发布了ESP漏洞的详细利用信息,打破了embargo。

金贤宇在咨询维护者后公开了完整的脏碎片writeup、利用代码和工作概念验证。在那个时刻,零个Linux发行版有可用补丁。

截至今天,只有CVE-2026-43284(ESP侧)有主线修复。CVE-2026-43500(RxRPC组件)根本没有上游补丁。而链接两个漏洞的完整exploit基本可以在所有平台上运行。

微软防御者(Microsoft Defender)团队在公开披露后24小时内确认了有限的野外利用。攻击者获得SSH访问权限,部署ELF二进制文件,通过su提权,修改认证配置,擦除会话文件,横向移动。完整的攻击剧本,直播中,在生产环境里。

这就是假设四的崩溃。补丁在公开时根本不存在。 90天的窗口保护的是用户吗?不,窗口内根本没有补丁可打。

行业激辩:政策已死,还是规范仍有价值?

安全社区对”90天已死”的论断反应不一。

正方:这不是改革,是废除

安南的论断直截了当:”90天漏洞披露规则不需要改革或调整,它是一条死规则。如果AI让漏洞检测和利用变得异常快速,这条规则到底在保护什么?没人。它什么都不保护。它只是附带了一个礼貌名字的暴露。”

Lobste.rs上的讨论更加尖锐。一位安全从业者写道:”负责任披露从来都是一种礼貌的虚构,LLM只是把它暴露出来了。”意思是:那些不遵守规范的人一直都在,是攻击者的冰山一角;90天规范只是让遵守规则的研究者自我安慰。

更激进的观点来自开源社区。破坏脏碎片embargo的第三方特雷弗(Trevor,_SiCK)事后回应:”我从未加入任何embargo协议,我不可能打破它。如果代码就是言论,在开源代码面前试图审查它的想法是可笑的。”这代表了一种日益增长的态度:embargo是对开源协作模式的根本性误解——代码透明、commit公开、补丁可见,试图在这个环境里维持”没人知道”的状态是自欺欺人。

反方:社会规范仍然是锚

同一讨论帖中有人激烈反驳:”社会规范是维系行业生态的纽带。这些规范让原本对立的研究者和厂商站在同一战线。没有这些规范,任何计划外的安全研究都会变成不受欢迎的意外,世界会变得更糟。”

还有观点认为对小型开源项目而言,缩短或取消embargo不公平。大项目可能有多个研究者在同时挖洞,有充足的工程资源响应;但一个维护Linux内核子系统的独立开发者,可能只有几十个小时的空闲时间做安全修复。90天不是特权,是对这个不对称的现实妥协。

杰里米·斯坦利(Jeremy Stanley,开源栈社区漏洞管理团队成员)在OSS-Security邮件列表中的分析更具体地指出了几个反驳:企业版LLM声称隔离用户数据,公共LLM的新数据训练周期约6个月(比90天embargo还长),LLM服务本身”又贵又慢”。他描述了一个悖论:维护者被迫使用公开LLM服务处理embargo漏洞——这本身就是一种安全风险。

制度滞后:法规在追,但追不上

谷歌零号项目的政策漂移

谷歌零号项目的政策演变本身就是一部微缩的制度崩溃史:

- 2014年

- 2020年

- 2025年8月

- 2026年4月

规定仍在,但实践中越来越难以执行。每次调整都是对现实的屈服,而不是预防。

美国国家标准与技术研究院/国家漏洞数据库的”另一只鞋落地”

2026年4月,美国国家标准与技术研究院(NIST)国家漏洞数据库(NVD)宣布因CVE提交量暴增263%而缩减低优先级漏洞分析,只保留21人团队处理。这被业内称为”另一只鞋终于落地”——漏洞管理的基础设施本身也在承压,当发现速度指数增长时,分析速度线性收缩,缺口只会越来越大。

FIRST的警告和黑客赏金平台的暂停

漏洞大会26(2026年4月)上,FIRST机构CEO呼吁应对”AI漏洞海啸”。同月,黑客赏金平台(HackerOne)因”漏洞发现与修复能力失衡”暂停赏金计划。这不是财务决策,是能力极限的声明——当AI批量报告漏洞的速度超过人类修复速度时,赏金模式本身已经不可持续。

欧盟的推进与美国的缩减

欧盟网络弹性法案(CRA)和网络信息安全指令2(NIS2)正在将协调漏洞披露变为法律义务,要求24小时内早期预警、72小时内通知,欧盟网络安全局(ENISA)正在建设漏洞服务平台。这代表了大西洋一侧的制度进化。

但与此同时,美国侧的NVD正在缩减服务。一边建立,一边拆除。旧制度在消亡,新制度尚未成形。

那之后是什么?

安南有一个简单的要求:把每个严重漏洞当作P0,立即修复。 不是”24小时内”,不是”下一个sprint”,不是”评估影响后”。现在。

这个要求极端,但方向正确。关键不在于是否能做到,而在于意识到这个转变:当漏洞窗口从90天压缩到30分钟,当发现者从稀有变成充裕,当exp开发从技能变成AI调用,安全响应的整个逻辑都必须重建。

对于安全团队,这意味着:

实时漏洞管理。旧的”每周扫描、sprint分类、循环修复”时间线已被攻击者甩在身后。新的关键漏洞最大响应时间是小时,不是天。

AI辅助代码审查集成到CI/CD。每次push、每次merge、每次deploy都运行AI辅助安全审查。如果Xint Code能用一小时AI扫描发现复制失败,你有同样的工具——问题是你有没有用它。

补丁 diff 实时分析管道。当上游依赖发布安全补丁时,管道应自动拉取diff、分析影响、确定是否触及你的代码库、标记优先级。这一切应该在分钟级完成,不需要人工读邮件列表开Jira工单。

补丁验证先于发布。在公开安全补丁之前,用AI验证它确实修复了问题,没有引入新问题,生成分类测试。如果攻击者会在补丁公开后30分钟内做这件事,你应该在之前做。

我认为:90天漏洞披露政策的死亡不是突然的,是渐进的,是结构性的。LLM没有发明新的攻击方式——它只是把旧的假设全部打破了。发现变成批量的,exp开发变成即时的,独占窗口变成平行的,修复时间线变成压缩的。

这是攻防速度的重新校准,而防御方还没有跟上。

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术