话不多说,请看视频

这不就是十年之前网站挂木马吗?

昨天 ,就在昨天 ,我有女性朋友点击了微信群里的链接。就发现在向外转钱,吓的她给手机关机,钱都 一直在向外转。真人真事呀。

现在AI发展快,漏洞 跟不要钱一样。攻击门槛是越来越低。

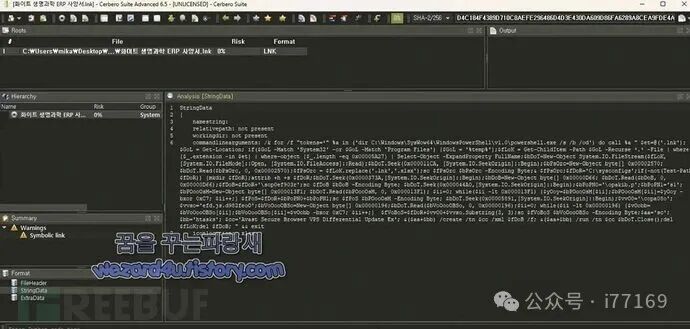

以下是该漏洞的技术细节汇总:

漏洞概述

-

CVE 编号:CVE-2026-5865

-

漏洞类型:类型混淆(Type Confusion)

-

受影响组件:Google Chrome 的 V8 JavaScript 引擎

-

危险等级:高危 (High),CVSS 评分通常在 8.8 左右

-

影响范围:版本号低于 147.0.7727.55 的 Google Chrome 及其它基于 Chromium 的浏览器(如 Edge、Brave)。

技术深度解析

该漏洞的核心在于 V8 引擎的优化编译器(如 TurboFan 或 Maglev)在处理 JavaScript 对象时的逻辑错误。

-

触发机制: 攻击者通过精心构造的 HTML 页面和 JavaScript 代码,诱导 V8 引擎对特定对象的类型做出错误假设。

-

类型混淆逻辑: 当 JavaScript 代码被即时编译(JIT)优化时,编译器会根据之前的执行经验“预测”对象的结构。CVE-2026-5865 利用了一个边界情况,使得编译器在执行优化后的机器码时,将一个类型的资源错误地当作另一种不兼容的类型进行访问。

-

例如:将一个本应是“整数数组”的内存地址,错误地当作“对象指针数组”来读取。

-

漏洞利用(Exploitation):

-

内存读写:通过这种类型错位,攻击者可以绕过 V8 的安全检查,获得对渲染器进程内存的任意读写权限(Arbitrary Read/Write)。

-

远程代码执行 (RCE):一旦实现了内存控制,攻击者可以进一步修改内部数据结构或函数指针,从而在浏览器沙箱内执行任意恶意代码。

4,修复逻辑

Google 在新版本中对 TurboFan 的关联追踪(Constraint Tracking) 进行了加固。修复补丁强制要求在执行涉及被弃用 Map 的操作前,必须进行严格的同步检查,确保编译器不会跳过对对象结构的实时验证。

该漏洞的技术独特性在于其绕过了以往认为已经非常完善的 Map 验证链路,这也是为什么它被定性为高危零日漏洞的原因。

POC就不发了,我感觉有点严重这个漏洞。等先修复一波再说。

现在已经监控到有在野利用的黑客了。

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

END

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术

![SEO & GEO 周报:Google算法更新完成|人工内容排名优势明显|5月上海搜索大会不容错过 [4月9日]-seo优化_前端开发_渗透技术](http://www.sins7.cn/wp-content/uploads/2026/05/wx_6899f833.jpg)