一场针对中文使用者的高度定向、技术复杂的供应链攻击活动,由高级持续性威胁(APT)组织 Tropic Trooper(亦称 Earth Centaur、Pirate Panda)发动,于近日被安全机构 Zscaler ThreatLabz 揭露。该组织利用被篡改的开源 SumatraPDF 阅读器作为攻击载体,通过军事主题的诱饵文件,部署 AdaptixC2 后门,并最终滥用 Visual Studio Code 的开发者隧道功能,建立隐秘且持久的远程访问通道,给传统的企业安全防御体系带来了严峻挑战。

深入分析该攻击的技术细节,揭示Tropic Trooper的最新战术、技术与流程(TTPs),并探讨其对企业安全防御的深远影响。

事件概览:从“误点”到“被控”的质变

Zscaler ThreatLabz 于 2026年3月12日 首次发现此次攻击活动。攻击者发送了一个包含军用主题文档诱饵的恶意 ZIP 压缩包,其文件名极具迷惑性与时效性,例如“CECC昆山元宇宙产业基地建设方案(20230325).docx”、“武器装备体系结构贡献度评估.pdf”以及“美英与美澳核潜艇合作的比较分析(2025).exe”等。然而,攻击的核心并非这些看似机密的文档,而是其中那个被精心篡改过的 SumatraPDF阅读器。受害者一旦运行该恶意文件,一场多阶段的入侵行动便会在后台悄然启动。

该攻击被高度可信地归因于APT组织 Tropic Trooper,该组织自2011年以来一直活跃,主要针对政府、医疗、交通和高科技行业。在此次行动中,Tropic Trooper 的目标范围广泛,不仅包括中文使用者集中的台湾地区,还延伸至韩国和日本的个人及实体。

攻击链深度解析:四步窃取敏感数据

经安全研究人员还原,本次攻击事件由四环相扣的攻击链完成,其复杂性与隐蔽性远超普通网络钓鱼。

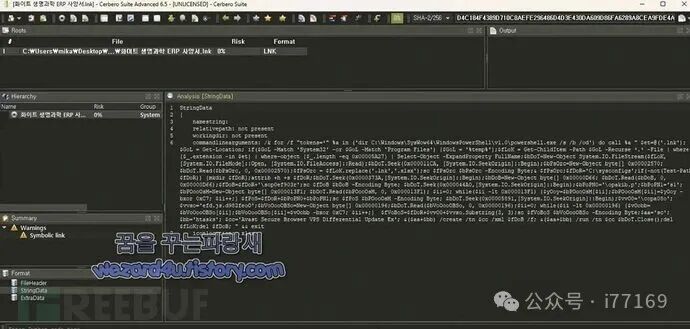

第一步:伪装破局

Tropic Trooper 并未采用传统的恶意文档,而是 篡改了开源 SumatraPDF 阅读器的二进制文件,将其武器化。这个被植入后门的 SumatraPDF.exe 文件被命名为“美英与美澳核潜艇合作的比较分析(2025).exe”,以此诱使用户点击执行。当文件被打开时,它会正常显示一份关于 AUKUS 核潜艇合作的诱饵 PDF 文档以分散受害者注意力,同时在后台静默地执行恶意动作。

第二步:隐蔽植入

被篡改的 SumatraPDF 程序通过劫持控制流,加载了一个名为 TOSHIS 的加载器。TOSHIS 加载器在内存中解密并执行了下一阶段的有效载荷——一个 AdaptixC2 Beacon 代理。该 Agent 随即在受害者设备上建立立足点。

第三步:静默潜伏与筛选

AdaptixC2 Beacon 代理与由 Tropic Trooper 自制的监听器(Listener)激活其独特的 C2(命令与控制)通信机制:利用 GitHub 平台进行流量中继,并通过 GitHub Issues 接收指令,将回传数据上传至仓库完成交互。这种“合法”的服务混用,使得恶意流量难以被传统的网络监测设备察觉。

第四步:定点打击

Beacon 会持续评估受害主机的价值。只有当确认目标“足够有趣”时,攻击者才会进入最后的攻击阶段:下载并部署 Visual Studio Code,并通过其内置的隧道功能建立一个隐密的、加密的、持久化的远程访问通道。至此,攻击者获得了对目标系统的完全控制权,为进一步的内网横向移动和敏感数据窃取铺平了道路。

技术细节解析:一场“合法化”的恶意滥用

本次攻击事件的“高明”之处,在于其对多种合法工具与服务的系统性滥用,极大地提升了对传统安全产品的绕过能力。

C2的创新:藏身于 GitHub

APT 组织使用社交媒体或云盘作为C2通道已不新鲜,但 Tropic Trooper 的策略则更进一步。他们创建了一个 假的 GitHub 账户和仓库,将真正的 C2 通信隐藏在正常的开发者活动中。Beacon 代理会首先通过 ipinfo.io 获取自身的外部IP,然后与被控仓库进行交互。从受害者的网络视角看,这些不过是一个开发者正常的代码推拉行为,很难被标记为异常。

突破防御的隧道:VS Code 成“特洛伊木马”

“Visual Studio Code Tunnels”本是为开发者提供安全远程协作的便捷工具。然而,Tropic Trooper 却看中了其“合法”的本质。建立 VS Code 隧道的流量是加密的,并且它使用的是微软的底层基础设施,这使得其网络流量与大量合法的微软应用流量混杂在一起。对于终端的 EDR(端点检测与响应)产品来说,VS Code 隧道同样是一个棘手的问题:传统的 EDR 规则通常会信任微软签名的 code.exe 等进程,因此当它创建隧道时,EDR 会将其视为白名单内的合法行为,从而完全不产生告警。对于绝大多数的 EDR 产品来说,默认规则集下不会对该行为进行拦截。攻击者在高价值目标上再安装其他木马化的应用程序,进一步将恶意行为掩盖在合法软件之下,强化了其隐蔽性。

工具集演化:拥抱开源框架

与过去使用的 CobaltStrike Beacon 和 Mythic Merlin 代理相比,Tropic Trooper 此次全面转向了开源的 AdaptixC2 框架。这一转变使得其攻击工具的变种更多,归因分析更困难。同时,本次攻击的后门集成了该组织标志性的 EntryShell 后门和 CobaltStrike Beacon,后者还被发现携带了其团体标识符 “520”水印,进一步确认了 Tropic Trooper 的身份。

检测与防御:提升 APT 攻击“免疫力”

面对如此狡猾的新型攻击,企业安全团队亟需建立新的防御维度。以下针对性的安全建议:

-

加强EDR检测:对EDR规则进行精细化配置,将微软签名的

code.exe进程隧道行为加入重点审计范围,或部署专门的检测规则以识别重命名的 VS Code 隧道执行。对其创建的计划任务、网络侦察行为和远程访问请求进行联动分析。 -

监控流量异常:企业网络安全团队应部署下一代防火墙等行为分析工具,对加密隧道建立基线,识别新生的、异常的加密连接。针对 GitHub 等合法但可能被滥用的平台,实施细粒度的访问控制与审计策略。

-

强化初始防御:严格执行对电子邮件附件和下载文件的检查,尤其警惕具备数字签名但有效性存疑的可执行文件。对 SumatraPDF 等开源软件的使用,建议从官方渠道获取并通过哈希值校验完整性。考虑部署应用白名单机制,阻止未经授权的软件执行。

-

构建纵深防御:本次攻击再次凸显了纵深防御的重要性。单一的防御手段极易被绕过,唯有构建覆盖邮件、网络、终端、身份等多个层面的协同防御体系,才能有效阻断类似的多阶段攻击。

总结:警惕“合法”浪潮下的隐形威胁

Tropic Trooper 此次攻击行动,标志着 APT 组织攻击手法的一次“质”的飞跃——从攻击武器库到C2基础设施,全面拥抱开源、合法化与云化。 SumatraPDF 只是一个载体,真正的威胁在于攻击者将无处不在的开发工具和热门平台,通过后门篡改和“合法”滥用的方式,变成了最锋利的网络战武器。对于所有依赖数字化运营的组织而言,这无疑是一个警钟:未来的网络攻防,将不再仅仅是恶意软件与安全软件的对抗,而是对“信任”与“合法性”的重新定义与检验。必须尽快调整安全策略,提升针对供应链后门和合法工具滥用的检测与响应能力,方能在不断演变的威胁中立于不败之地。

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

END

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术