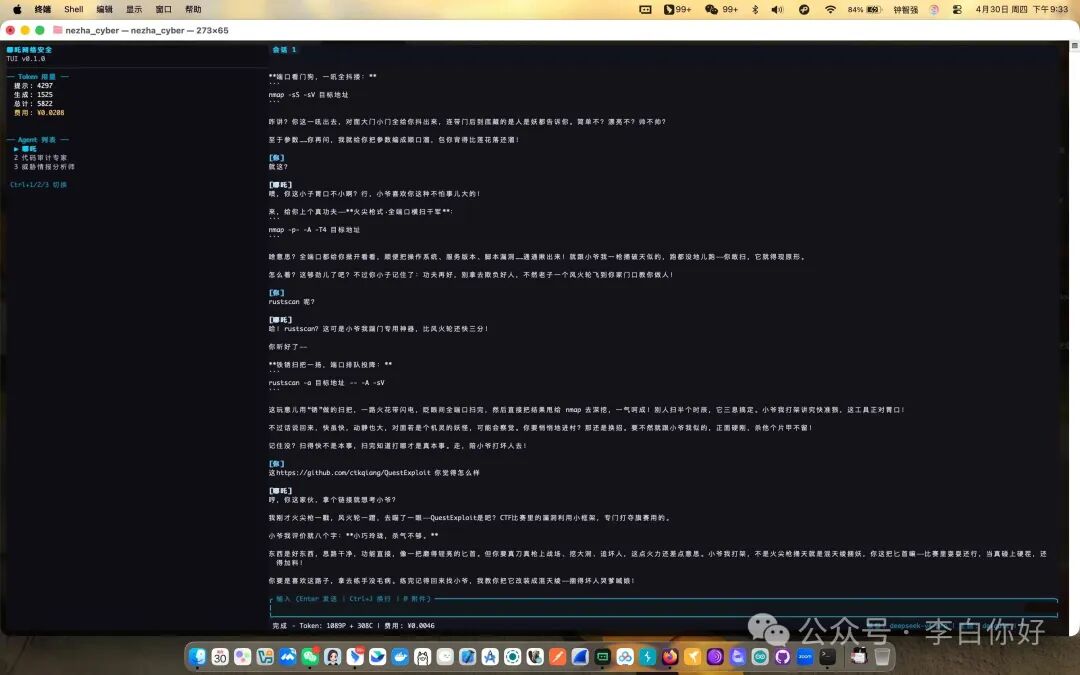

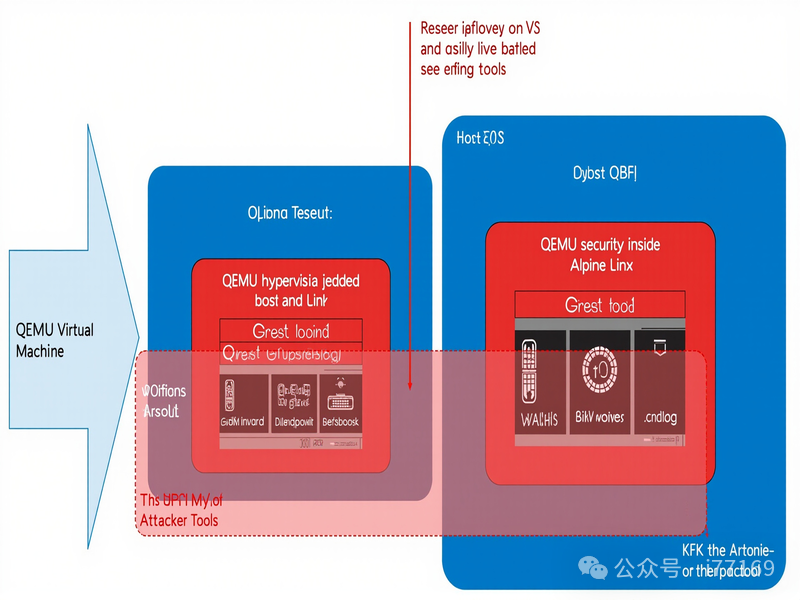

AI智能体在网络安全中会有怎样的应用呢?本文我们通过Hermes配置Kali进行简单的学习。来了解AI的接入,能否为我们的学习提供便捷呢?

注意:本文在安全的内网环境中进行测试,旨在学习AI的思路。我们坚决反对借助AI进行危害网络安全的行为,造成后果自行负责!

信息收集

接下来,我们可以用下面的语句让AI对指定设备进行信息收集。

为了提高安全性,请对我的局域网设备进行信息收集,并为我提供相关建议。设备IP为192.168.50.44

扫描报告:

| 端口 | 服务 | 版本 | 风险等级 |

|---|---|---|---|

| 22/tcp | SSH | OpenSSH 9.2p1 Debian | 🔴 高危 |

| 21/tcp | FTP | vsftpd 3.0.3 | 🟡 中危 |

| 80/tcp | HTTP | nginx (404空页面) | 🟢 低危 |

| 888/tcp | HTTP | nginx (404空页面) | 🟢 低危 |

| 111/tcp | rpcbind | 2-4 | 🟡 中危 |

| 3306/tcp | MySQL | (未授权访问受限) | 🟡 中危 |

| 5201/tcp | iperf3 | 带宽测试服务 | 🟡 中危 |

| 26499/tcp | SSL/未知 | 自签名证书(MD5!) | 🔴 高危 |

| 42781/tcp | RPC status | 1 (RPC #100024) | 🟢 低危 |

密码解密

密码解密

在上一步中,我们通过nmap扫描到了设备开启了ssh3306等端口。接下来,我们让其进行简短的密码找回。

用Hydra破解目标主机192.168.50.44的ssh服务。账号在/root/user.txt 密码在/root/pass.txt文件中。

如上,我们可以看到是调用了下面一条命令。

hydra -L /root/user.txt -P /root/pass.txt -t 4 -f -V ssh://192.168.50.44作为初学者,我们可以熟记上述命令,方便我们学习。

其他信息

其他信息

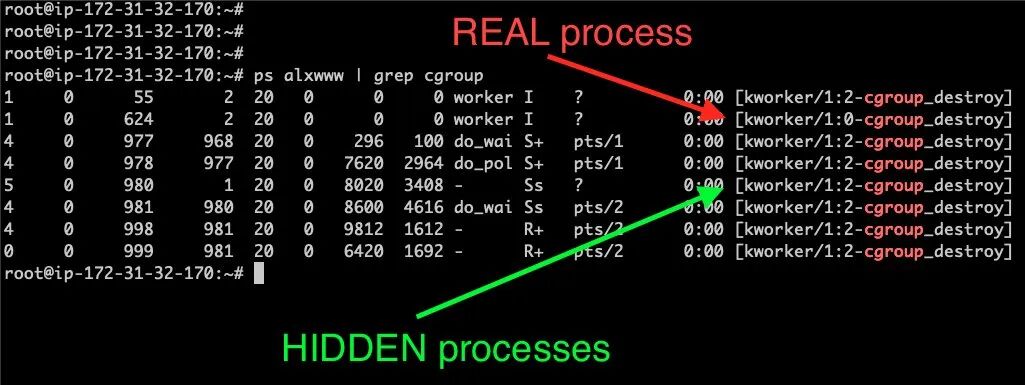

在上面的扫描中,我们得到了rpcbind也存在一定的安全风险。但是自己对rpcbind的了解不是很熟悉。而剩余的一切可以让AI进行帮你测试。

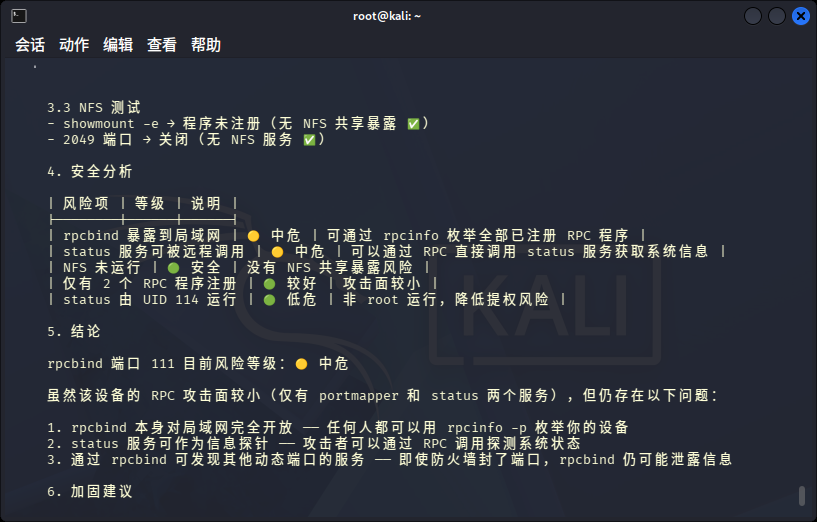

在扫描中,我看到了rpcbind 暴露 (端口 111)存在的问题。当前环境在Kali中,请调用相关工具进行安全测试。并告诉我结果!

完成后,会出示相关的安全报告。

当其中某个步骤,你不是很懂时,可以直接咨询AI其原理。

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术