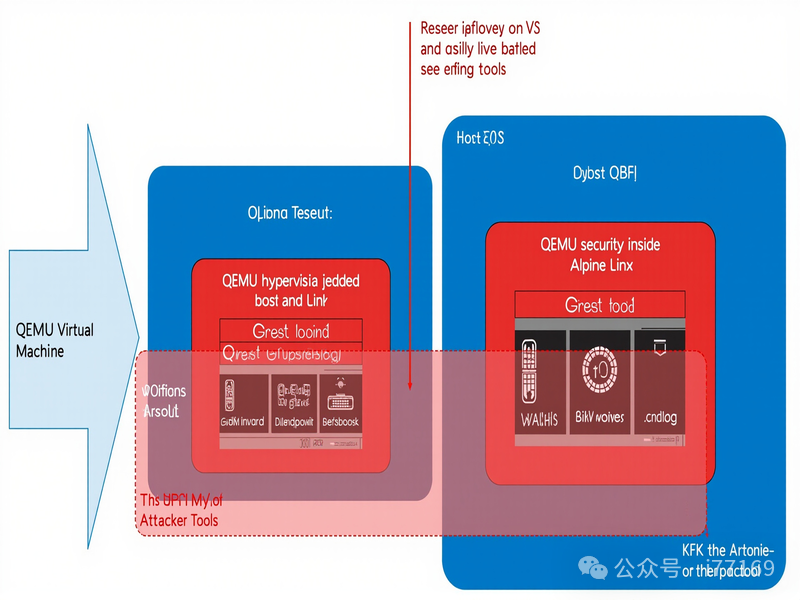

导语:当勒索软件开始”住在虚拟机里”,传统安全工具就成了睁眼瞎。Sophos安全团队近日披露,勒索软件组织Payouts King在攻击活动中利用开源虚拟化工具QEMU,在受害者的Windows系统上秘密安装一个完全隐藏的Alpine Linux虚拟机。所有恶意操作——数据提取、C2通信、工具部署——全部在虚拟机内部完成,主机上的任何安全软件都看不见。这是一个危险的趋势:网络攻击正在利用虚拟化技术建造”安全屋”,而大多数企业的防护体系对此毫无准备。

一、攻击概述

1.1 事件背景

Sophos安全团队在2026年初发现了这起不同寻常的攻击行动,并将两起相关攻击活动分别追踪编号为STAC4713(2025年11月首次发现)和STAC3725(2026年2月活跃)。

这两次攻击的共同特点令安全研究人员震惊:攻击者不再满足于普通的恶意软件加载器或加密通信,而是直接在受害者系统上运行一个完整的隐藏虚拟机。

这意味着:

1.2 关键特征

| 属性 | 描述 |

|---|---|

| 勒索软件家族 | Payouts King(疑似BlackBasta前 affiliates) |

| 初始入侵向量 | SonicWall VPN(无MFA)、SolarWinds Web Help Desk(CVE-2025-26399)、Cisco SSL VPN、Microsoft Teams钓鱼 |

| 恶意虚拟机系统 | Alpine Linux 3.22.0 |

| 虚拟机平台 | QEMU(开源,合法软件被武器化) |

| 持久化方式 | 计划任务”TPMProfiler”,以SYSTEM权限运行 |

| 虚拟机磁盘伪装 | 伪装为数据库文件(.db)和DLL文件 |

| C2通信方式 | 反向SSH隧道 |

| 攻击组织关联 | GOLD ENCOUNTER(曾针对VMware/ESXi环境) |

二、技术深度剖析

2.1 攻击三阶段

第一阶段:突破边界

攻击者的初始入侵手段在2025-2026年间经历了明显演变:

早期(2025年11月,STAC4713):利用暴露在外网且未启用MFA的SonicWall VPN设备直接进入内网。

近期(2026年,STAC3725):SolarWinds Web Help Desk漏洞(CVE-2025-26399)、暴露的Cisco SSL VPN、以及通过伪装成IT支持人员诱导员工下载QuickAssist工具的社会工程攻击。

2026年2月的一次攻击中,GOLD ENCOUNTER组织甚至伪装成IT人员,通过Microsoft Teams联系目标公司员工,诱导其安装QuickAssist——这是一种合法的远程支持工具,但被攻击者滥用来投递恶意载荷。

第二阶段:建立据点

获得初始 foothold 后,攻击者在受感染Windows主机上部署QEMU虚拟化环境:

# 创建伪装成数据库文件的虚拟机磁盘# 实际为QEMU qcow2格式虚拟磁盘TPMProfiler_suspicious.qcow2 # 伪装为SQLite数据库vcruntime140_1.dll # 伪装为Visual C++运行时库(实际为恶意载荷)# 建立持久化计划任务# 任务名称:TPMProfiler(看起来像合法的TPM配置文件)schtasks /create /tn "TPMProfiler" /tr "C:\Program Files\QEMU\qemu-system-x86_64.exe ..." /sc ONLOGON /ru SYSTEMQEMU虚拟机以SYSTEM权限启动(最高权限),虚拟机磁盘文件被伪装成数据库和DLL文件,巧妙地隐藏在正常的系统文件中。

第三阶段:虚拟机内作案

进入虚拟机后,攻击者不再使用Windows端的任何工具,而是在Alpine Linux虚拟机中手动编译部署专业渗透工具集:

虚拟机内攻击工具包括:Impacket(Windows协议工具包)、KrbRelayx(Kerberos中继攻击工具)、Coercer(强制认证工具)、BloodHound.py(AD域分析工具)、NetExec(原PsExec增强版)、Kerbrute(Kerberos用户枚举)、Metasploit Framework(渗透测试框架)。

这种”在虚拟机里攻击”的模式,让整个攻击链对主机安全工具完全透明。

2.2 数据提取技术

在后期阶段,攻击者利用Windows的卷影复制服务(VSS)和SMB协议提取AD数据库:

# 使用合法的vssuirun.exe(Windows卷影复制UI运行程序)创建卷影副本# 然后通过SMB协议将NTDS.dit、SAM、SYSTEM hive复制出来# 这些文件包含了整个AD域的所有账户哈希vssadmin create shadow /for=C:copy \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy1\Windows\NTDS\NTDS.dit C:\Temp\这些数据被用于后续的凭证重放攻击和横向移动。提取完成后,数据通过FTP服务器外传——这是一个较少被监控的出站协议,进一步降低被发现的风险。

2.3 勒索软件特性

根据Zscaler本周发布的报告,Payouts King勒索软件具有以下特征:

三、QEMU为何成为黑客新宠

3.1 合法工具的武器化

QEMU(Quick Emulator)是一个历史悠久的开源CPU模拟器和系统虚拟化工具,被全球数百万开发者和企业用于测试、虚拟化和系统仿真。它的优点——跨平台、高性能、广泛兼容——同样是黑客选择它的理由:

攻击优势:

- 合法软件

- 功能完整

- 生态丰富

- 资源充足

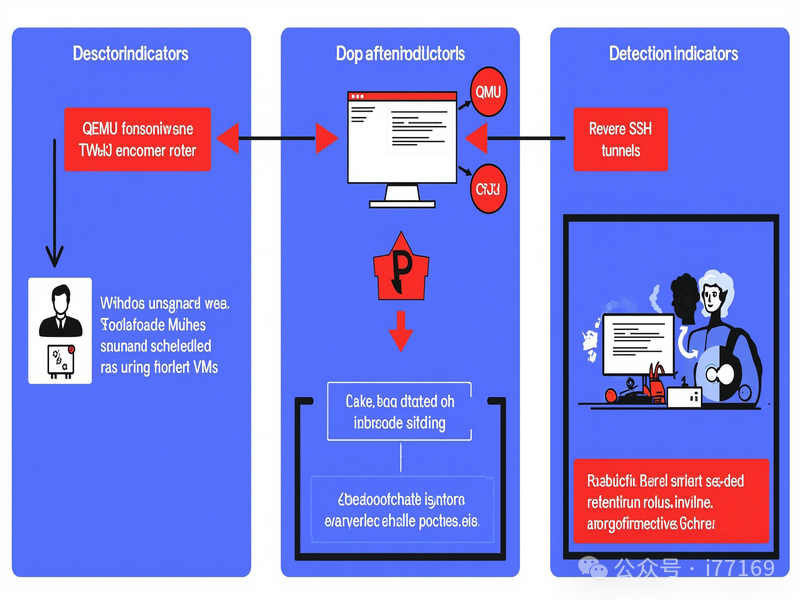

3.2 安全工具的盲区

传统的终端安全软件(EPP/EDR)设计时假设”恶意行为发生在主机上”。而QEMU虚拟机内部对主机安全工具完全不可见:

Sophos对此评论道:“攻击者正在利用合法虚拟化工具建造对安全工具完全隐形的攻击基础设施,这一趋势正在增长。”

3.3 历史案例

这并非QEMU首次被恶意使用:

Payouts King的不同之处在于:他们将QEMU作为完整的攻击操作平台,而不是单一目的的工具。

四、检测与防御方案

4.1 检测指标(IoCs)

计划任务:

QEMU非法安装:

企业环境中,QEMU通常不是标准安装软件。查找以下文件特征:

# 检查QEMU相关进程Get-Process | Where-Object {$_.Path -like "*qemu*"}# 检查非标准虚拟化软件dir "C:\Program Files\QEMU"dir "C:\Program Files (x86)\QEMU"# 检查异常网络监听端口(QEMU虚拟机端口转发)netstat -ano | findstr "5555 5900 3128"SSH隧道检测:

# 检查非标准SSH端口的出站连接netstat -tunap | grep ssh# 检查SSH authorized_keys中的可疑公钥cat ~/.ssh/authorized_keys# 检查异常SSH配置cat /etc/ssh/sshd_config | grep -E "Reverse tunneling|AllowTcpForwarding"AD域异常:

# 检查是否有新增本地管理员net localgroup administrators# 检查AD中异常的Kerberos服务账户创建# 查找BloodHound数据收集痕迹4.2 防御建议

终端层面:

网络层面:

身份安全:

漏洞管理:

五、总结

Payouts King的QEMU战术代表着勒索软件攻击的一次质的飞跃:当攻击者开始在受害者的系统上运行”隐形服务器”时,我们赖以检测威胁的底层假设就开始崩塌。传统的”在主机上找恶意进程”的思路,在这里完全失效。

这是一个令人不安的趋势:它证明任何合法的系统管理工具都可以被武器化。QEMU、Kubernetes、Docker——这些为开发者带来便利的开源项目,同时也降低了黑客构建高级攻击基础设施的门槛。

对于防御者而言,这意味着我们必须从”检测恶意软件”转向”检测异常行为”——虚拟机的高频启动、不寻常的系统级进程、非授权的网络隧道,以及来自合法工具但用于恶意目的的操作。

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术