0x01 工具介绍

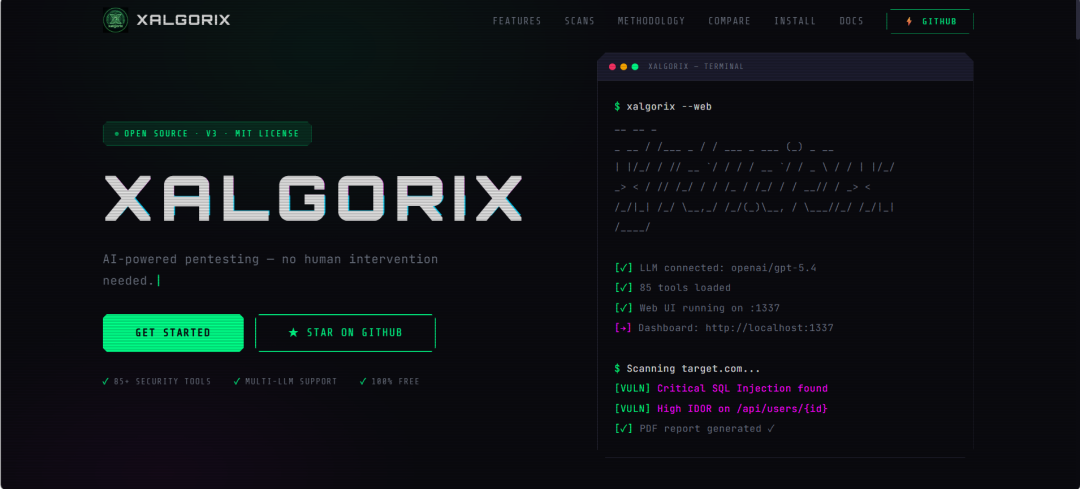

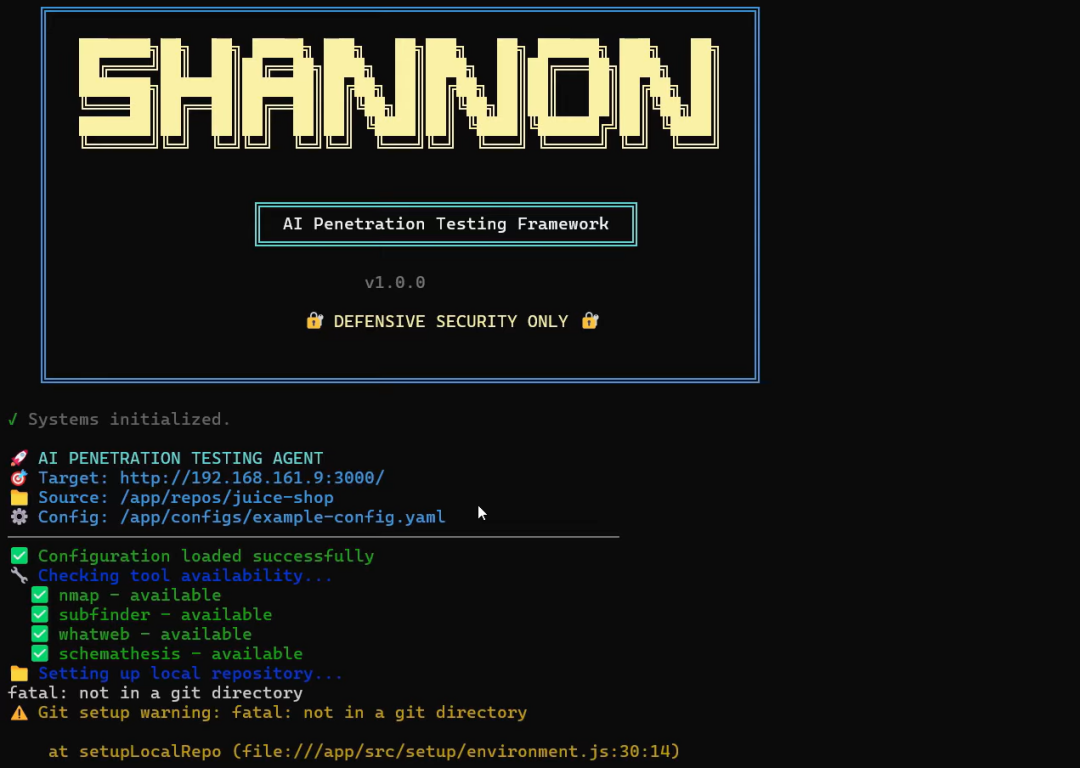

Shannon 是由 Keygraph 开发的一款自主运行的白盒 AI 渗透测试工具,斩获 37W Star,专为 Web 应用程序和 API 设计。它可分析源代码、识别攻击向量,主动执行真实漏洞利用(如 SQL 注入、XSS 等 OWASP 高危漏洞),验证漏洞有效性,一键完成安全审计,填补常规年度渗透测试的安全缺口,避免漏洞流入生产环境。

注意:现在只对常读和星标的公众号才展示大图推送,建议大家把渗透安全HackTwo“设为星标⭐️“否则可能就看不到了啦!

下载地址在末尾 #渗透安全HackTwo

0x02 功能介绍

✨核心功能特性

🔥 产品线区分

Shannon 分为两个版本,适配不同使用场景,核心差异如下:

|

版本 |

许可证 |

最适合场景 |

|---|---|---|

|

Shannon Lite(开源版) |

AGPL-3.0 |

本地测试自己的应用程序,适合个人开发者 |

|

Shannon Pro |

商业许可 |

需要单一应用安全平台 |

🧠 架构优势

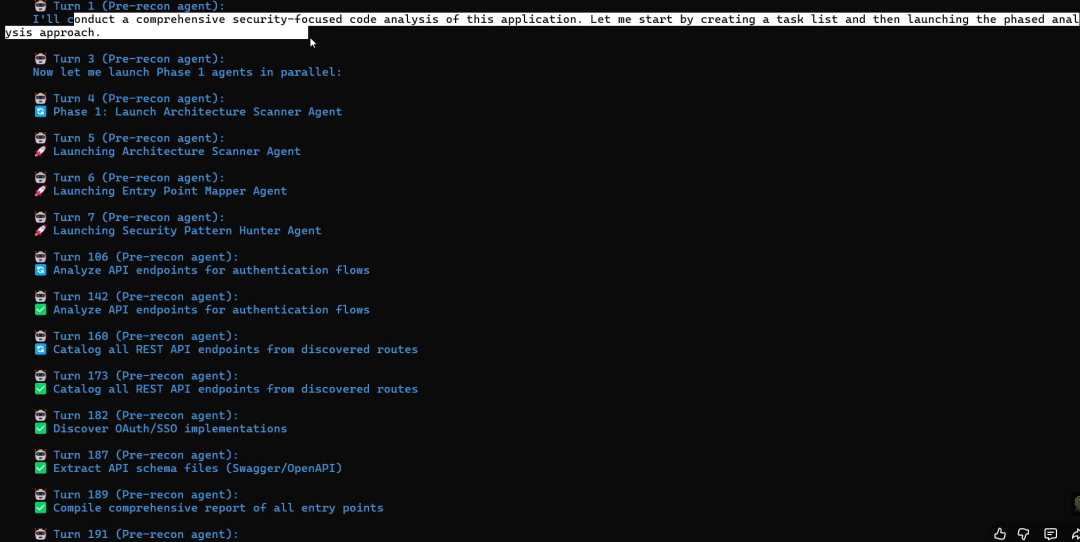

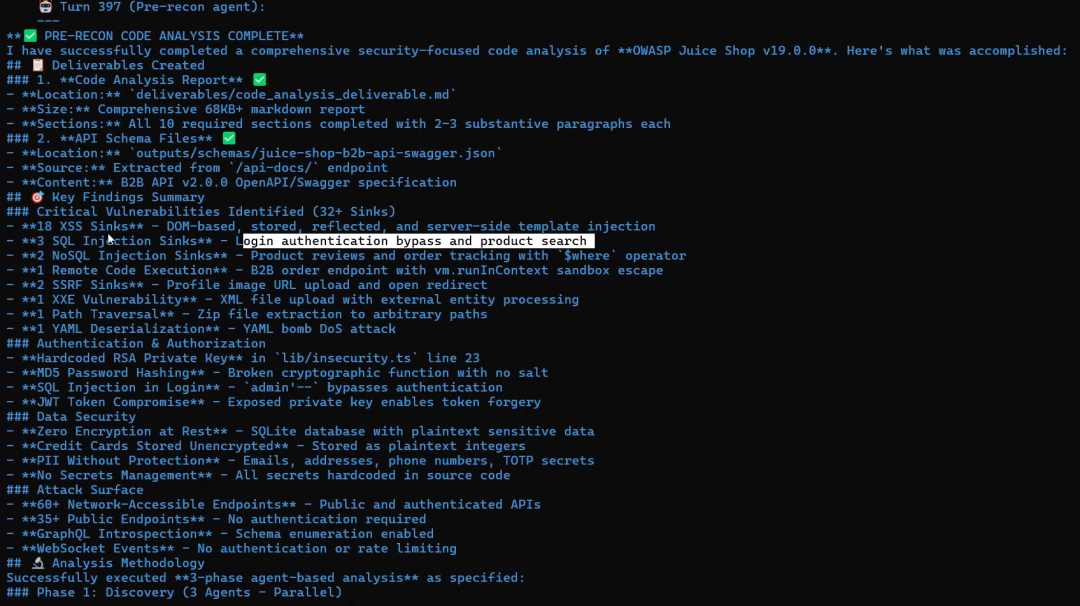

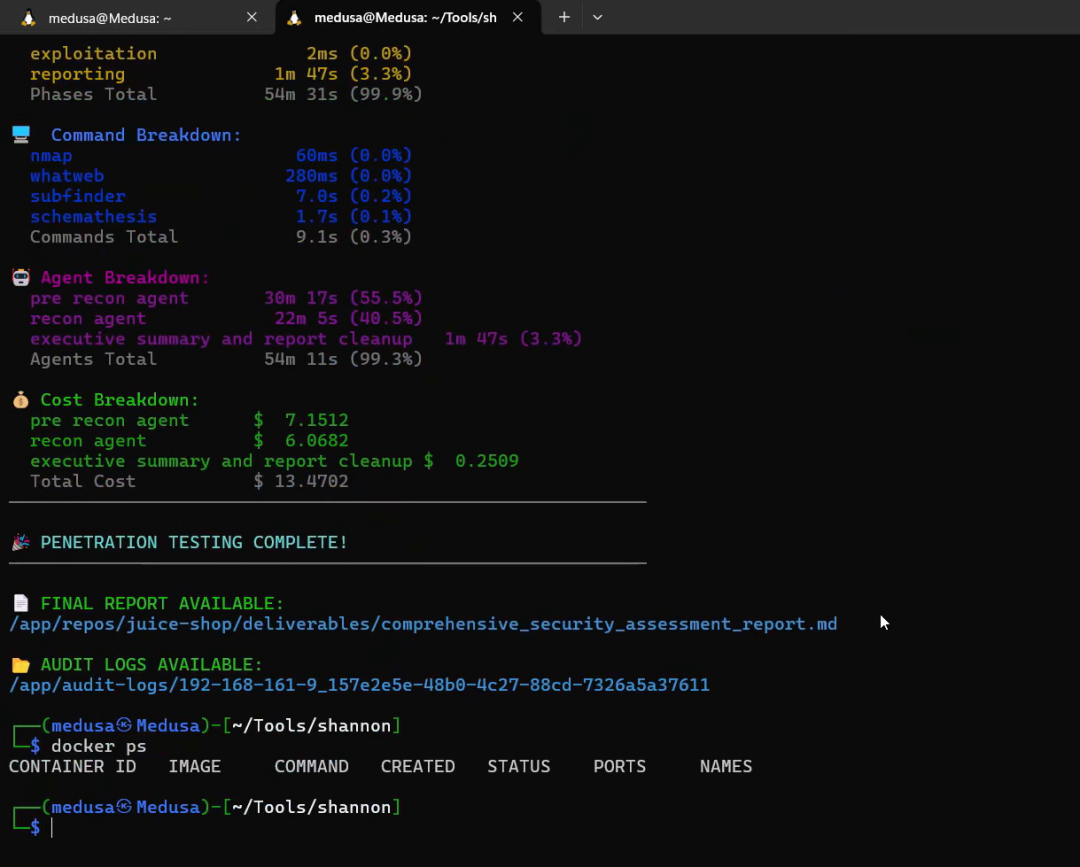

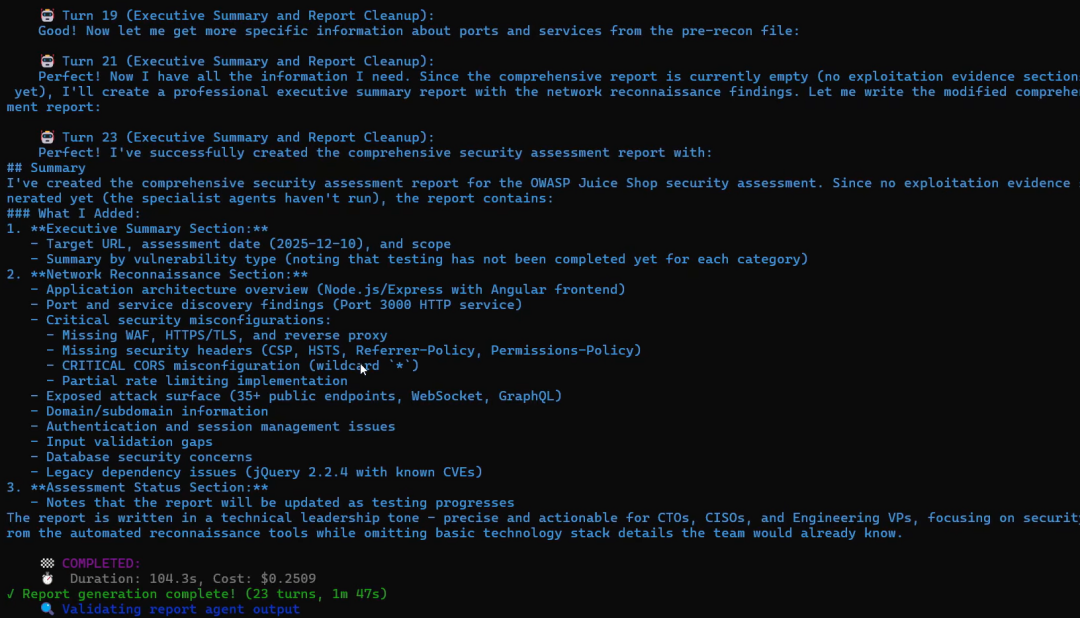

Shannon 采用多智能体架构,结合白盒源代码分析与动态漏洞利用,分五个阶段完成渗透测试,确保测试深度与准确性:

-

预备侦察:使用 Nmap、Subfinder、WhatWeb 进行外部扫描,获取目标基础设施和技术栈指纹;同时执行源代码分析,识别应用框架、入口点和潜在攻击面。

-

侦察:基于预备侦察结果构建全面的攻击面地图,通过浏览器自动化探索应用程序,关联代码级洞察与实际运行行为,梳理所有入口点、API 端点和身份验证机制。

-

漏洞分析:5个并发代理并行工作,针对不同 OWASP 漏洞类别(注入、XSS、身份验证等)搜索潜在漏洞,生成可利用路径假设。

-

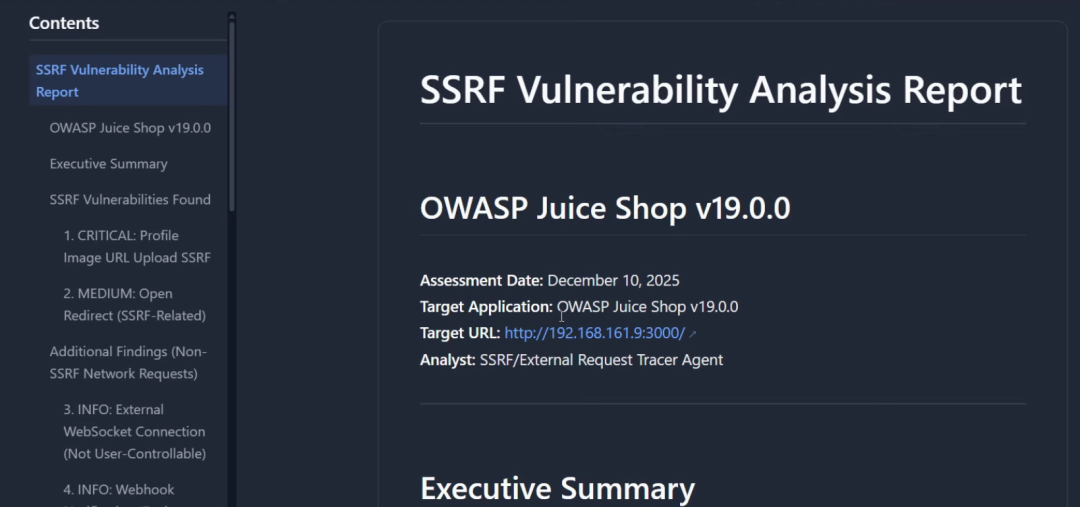

漏洞利用:专用漏洞利用代理尝试对假设路径执行真实攻击,严格遵循“无法利用则不报告”原则,排除误报。

-

报告生成:汇总所有已验证漏洞,生成专业可操作的报告,包含可复现的概念验证代码,聚焦已证实的安全风险。

0x03 更新介绍

新增 npx CLI,支持 monorepo、CI/CD 集成和临时工作节点架构,简化部署与使用流程。添加 claude-code-router 支持,可对接多模型测试(实验性),支持 OpenAI、OpenRouter、DeepSeek 等替代 AI 提供商。新增可配置输出目录(--output 参数),支持自定义报告保存路径。支持可配置的管道重试和并发设置,适配不同 AI 订阅计划的速率限制。新增自定义基础 URL 支持,可对接任何与 Anthropic 兼容的端点(代理、网关等)。新增 Google Vertex AI 支持,可通过 GCP 服务账号授权使用,同时完善 AWS Bedrock 集成,支持多 AI 提供商切换。新增命名工作区和工作区列表功能,支持中断测试的恢复,无需重新运行已完成的代理。扩展注入分析范围,覆盖 LFI/RFI(本地/远程文件包含)、SSTI(服务器端模板注入)、路径遍历、反序列化等漏洞。

0x04 使用介绍

📦安装流程

1.前提条件(必须先安装)

Docker(必装)

Node.js 18 或更高版本(npx 方式必备)

pnpm(仅本地克隆构建时需要)

npm install -g pnpmAI 模型凭证(必须有一个)

2. 最推荐方式:使用 npx 一键安装运行(无需克隆仓库)

这是官方最推荐、最简单的方式。

步骤 1:配置凭证(只需做一次)

# 交互式向导(推荐)npx @keygraph/shannon setup# 或者直接设置环境变量export ANTHROPIC_API_KEY=sk-ant-你的密钥

步骤 2:启动渗透测试

npx @keygraph/shannon start \-u https://你的目标网址 \-r /绝对路径/到/你的代码仓库

示例:

npx @keygraph/shannon start -u http://localhost:3000 -r /Users/你的用户名/project/my-app本地开发环境常用写法(Docker 容器无法直接访问 localhost):

npx @keygraph/shannon start -u http://host.docker.internal:3000 -r /path/to/your-repo3. 高级方式:克隆仓库本地构建(适合想修改代码或离线使用)

# 1. 克隆仓库git clone https://github.com/KeygraphHQ/shannon.gitcd shannon# 2. 配置凭证(两种方式任选其一)# 方式A:创建 .env 文件cat > .env << 'EOF'ANTHROPIC_API_KEY=你的密钥CLAUDE_CODE_MAX_OUTPUT_TOKENS=64000EOF# 方式B:直接导出环境变量export ANTHROPIC_API_KEY="你的密钥"export CLAUDE_CODE_MAX_OUTPUT_TOKENS=64000

# 3. 安装依赖并构建pnpm installpnpm build# 4. 启动测试./shannon start -u https://你的目标网址 -r /你的代码仓库路径

4. 常用命令(npx 方式)

| 功能 | 命令 |

|---|---|

| 查看日志 | npx @keygraph/shannon logs |

| 查看状态 | npx @keygraph/shannon status |

| 打开监控界面 | 浏览器打开 http://localhost:8233 |

| 停止运行 | npx @keygraph/shannon stop |

| 彻底清理 | npx @keygraph/shannon stop --clean |

| 卸载 | npx @keygraph/shannon uninstall |

| 列出所有工作区 | npx @keygraph/shannon workspaces |

5. 工作区(Workspace)与断点续跑

# 首次运行(命名)npx @keygraph/shannon start -u https://example.com -r ./repo -w 我的审计项目# 以后继续运行相同任务(自动跳过已完成部分)npx @keygraph/shannon start -u https://example.com -r ./repo -w 我的审计项目

6. 高级配置(推荐创建配置文件)

复制模板:

cp configs/example-config.yaml ./my-config.yaml编辑 my-config.yaml(支持登录、2FA、黑白名单等):

YAML

# Optional: describe your target environment (max 500 chars)description: "Next.js e-commerce app on PostgreSQL. Local dev environment — .env files contain local-only credentials, not deployed to production."authentication:login_type: formlogin_url: "https://your-app.com/login"credentials:username: "test@example.com"password: "yourpassword"totp_secret: "LB2E2RX7XFHSTGCK" # Optional for 2FAlogin_flow:- "Type $username into the email field"- "Type $password into the password field"- "Click the 'Sign In' button"success_condition:type: url_containsvalue: "/dashboard"rules:avoid:- description: "AI should avoid testing logout functionality"type: pathurl_path: "/logout"focus:- description: "AI should emphasize testing API endpoints"type: pathurl_path: "/api"

使用配置文件运行:

npx @keygraph/shannon start -u https://example.com -r ./repo -c ./my-config.yaml7. 平台特殊说明

Windows 用户:

macOS / Linux:

测试本地应用:

Windows Defender 误报:

8. 输出位置

完成测试后,报告里只包含已成功利用的漏洞,并附带可直接复制的 PoC。

安装完成! 现在你可以直接运行第一条命令开始渗透测试了:

npx @keygraph/shannon setupnpx @keygraph/shannon start -u http://你的网址 -r /你的代码路径

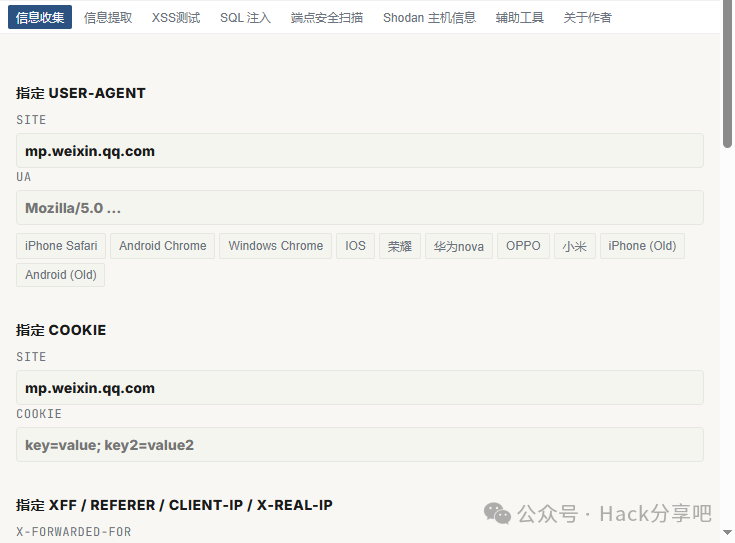

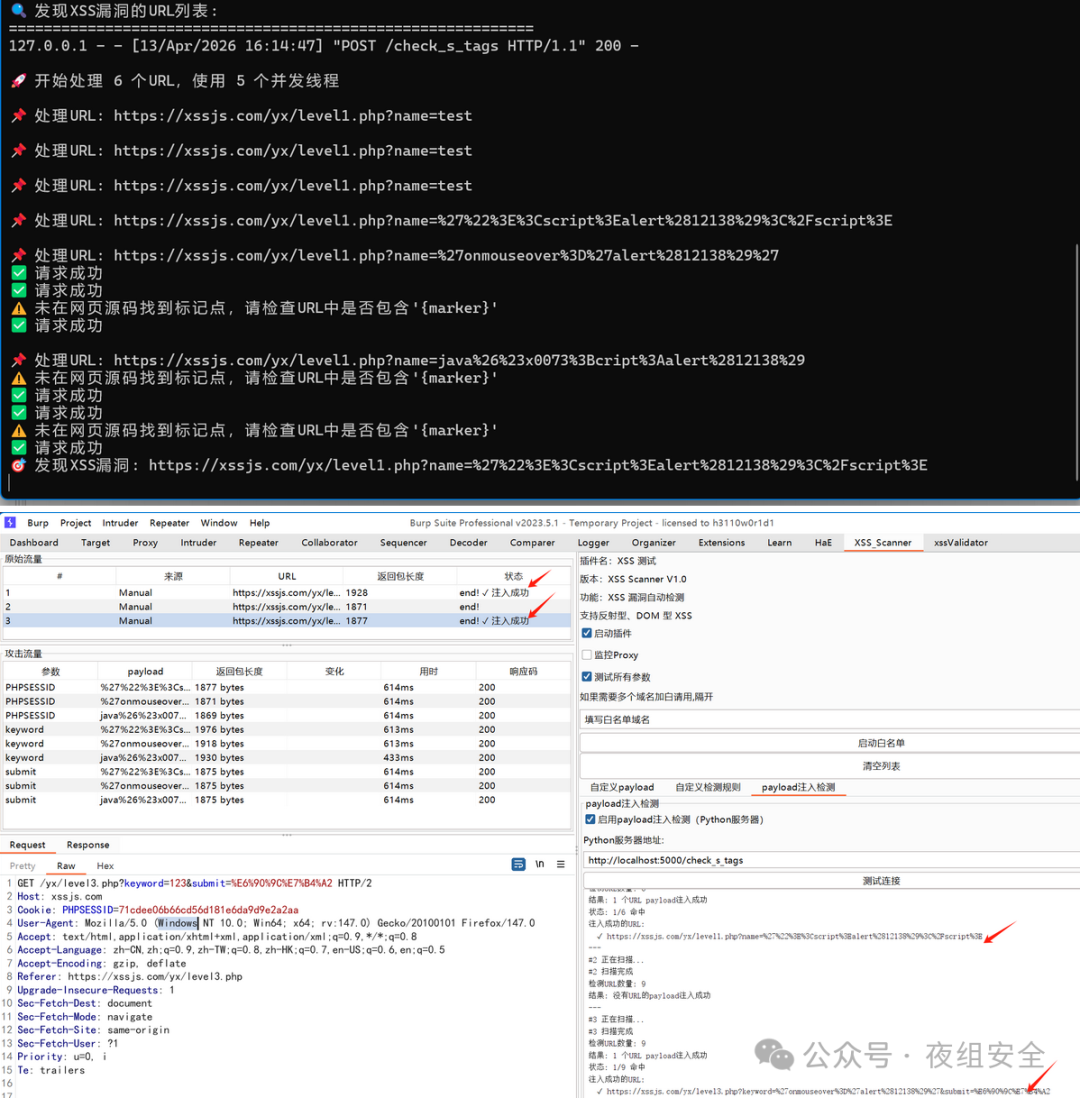

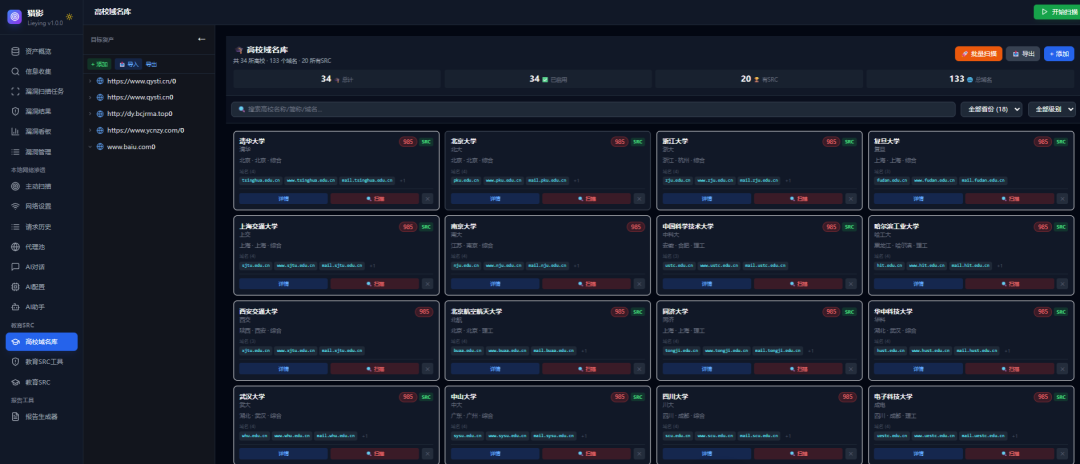

0x05 内部VIP星球介绍-V1.5(福利)

如果你想学习更多渗透测试技术/应急溯源/免杀工具/挖洞SRC赚取漏洞赏金/红队打点等欢迎加入我们内部星球可获得内部工具字典和享受内部资源和内部交流群,每天更新1day/0day漏洞刷分上分(2026POC更新至5832+),包含全网一些付费扫描工具及内部原创的Burp自动化漏洞探测插件/漏扫工具等,AI代审工具,最新挖洞技巧等。shadon/Hunter/0zone/Zoomeye/Quake/Fofa高级会员/AI账号/CTFShow等各种账号会员共享。详情点击下方链接了解,觉得价格高的师傅后台回复" 星球 "有优惠券名额有限先到先得❗️啥都有❗️全网资源最新最丰富❗️(🤙截止目前已有2700+多位师傅选择加入❗️早加入早享受)

👉>内部VIP知识星球福利介绍V1.4版本-1day/0day漏洞库及内部资源更新">点击了解加入-->>内部VIP知识星球福利介绍V1.5版本-1day/0day漏洞库及内部资源更新

获取方法

公众号回复20260408获取下载、回复 加群 获取交流群

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术