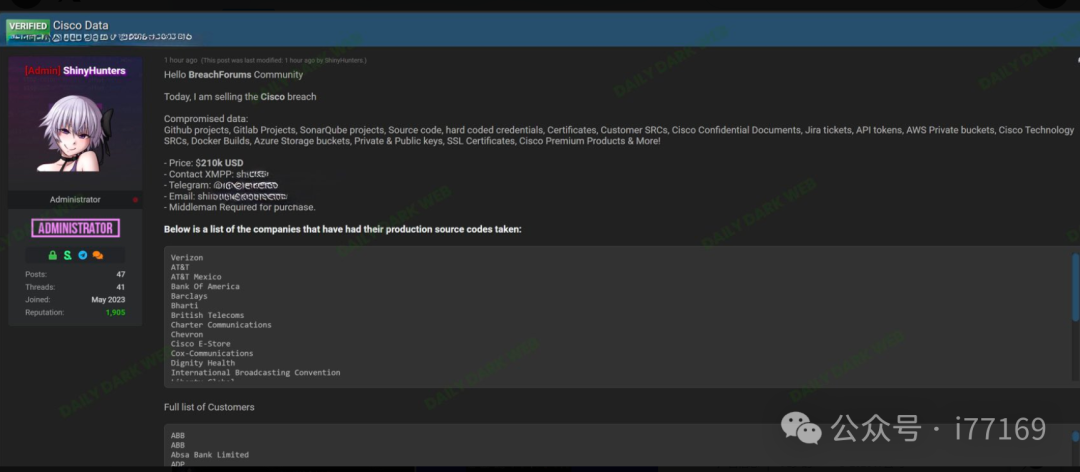

状态:风险极高 / 待进一步验证核心威胁:从“数据泄露”转变为“生态系统级暴露”发布来源:ShinyHunters(极高可信度黑客组织)

1. 事件概览:不仅是数据,更是“大门入口”

近日,臭名昭著的黑客组织ShinyHunters在其平台发布重磅帖,声称正以21万美元的价格出售思科(Cisco)的核心数据集。与以往零散的用户信息泄露不同,本次攻击直指思科的生产与开发命脉。标价:210,000 USD攻击载体:据信与2026年3月的琐碎供应链漏洞关联,攻击者可能通过污染CI/CD管道获取了原始访问权限。资产流失:源代码、API 令牌、AWS 存储桶权益、GitHub 库及超过 300 万条 Salesforce 记录。

2. 技术视角:为什么这次不一样?

安全专家指出,当源代码与私钥同时暴露时,威胁将呈指数级增长:

| 资产类型 | 潜在风险场景 |

| 核心源代码 | 攻击者可进行深度逆向工程,挖掘尚未公开的0-day漏洞。 |

| 证书与私钥 | 信任链破坏:攻击者可能伪造合法的固件签名或恶意软件证书。 |

| API/云令牌 | 实现对思科云基础设施(AWS/Azure)的常驻与横向移动。 |

| 开发环境快照 | 暴露内部项目架构,引发针对其全球客户的供应链攻击。 |

3. 溯源分析:攻击是如何发生的?

虽然思科品牌被安置在聚光灯下,但数据源可能承载中继路径:供应链渗透:极大的概率来自第三方供应商或开发工具(如 Trivy)的配置错误。税务重用:开发人员环境中的敏感密钥被硬编码在代码库中,导致“一处破、处处破”。Vishing(语音钓鱼):也有情报显示攻击者结合了针对员工的社会工程学手段。

4.行业评估:长期利用的光照

“当和密钥同时泄露时,源码就不再有一次数据泄露,而是一个生态系统的完全曝光。”

思科:面临长期的针对品牌信任危机的问题。对合作伙伴:任何连接到思科生态系统的 API 或服务都可能成为攻击者的下一个跳板。对防御者:必须立即检查所有与思科相关的规则,并监控是否存在异常的代码签名行为。

5.现状与建议

目前思科官方正在对此事进行深度调查。建议相关企业采取以下紧急措施:轮换所有快捷键:涉及思科服务的 API Token 和云访问快捷键应立即故障并更新。强化审计:检查内部流量中是否存在流向异常AWS存储桶或GitHub仓库的痕迹。零信任架构:不再默认信任带有“合法签名”的组件,增加按钮验证阶段。

据称思科数据正在出售——包含源代码、密钥和内部资产的说法 ShinyHunters 发布的一篇极具影响力的帖子声称,思科相关数据集正在出售,其中包括源代码和敏感的内部资产。关键信息:• 目标:思科(据称)• 价格:21万美元• [本站将持续跟踪此事件的最新进展]报道:ExtremeHack 技术频道日期:2026年4月19日而是一个生态系统。曝光。

[本站将持续跟踪此事件的最新进展]报道:ExtremeHack 技术频道日期:2026年4月19日而是一个生态系统。曝光。

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术