0x01 工具介绍

在网络安全领域,自动化渗透测试工具层出不穷,但真正能做到”全自主、零干预、企业级”的开源方案却凤毛麟角。

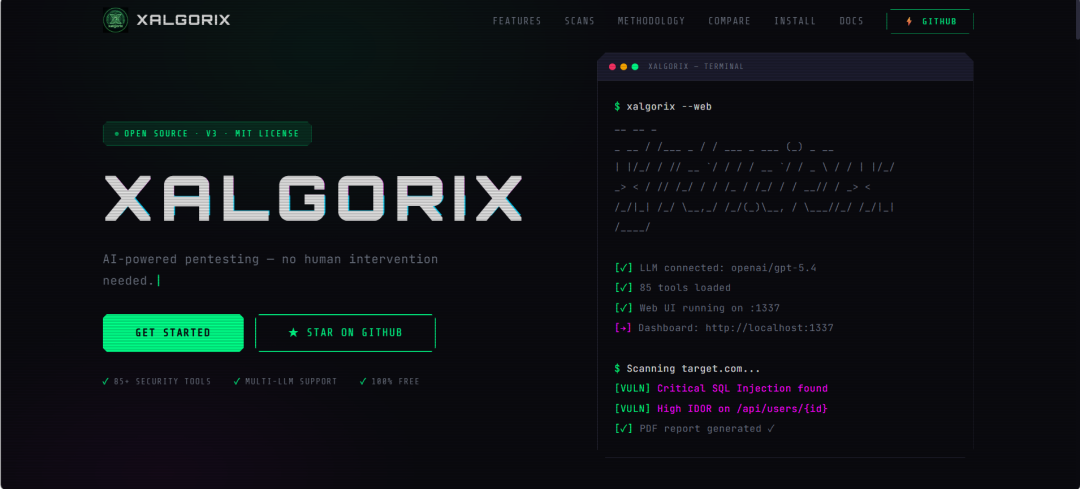

Xalgorix 正是这样一款颠覆性的开源项目——它是目前市面上最全面的AI自主渗透测试平台,将大语言模型(LLM)与70+款安全工具深度融合,实现了从目标发现、漏洞扫描、利用验证到报告生成的全流程自动化。

不同于传统扫描器只会”无脑爆破”,Xalgorix 的 AI Agent 具备智能决策能力:它能根据目标环境动态调整测试策略,自动安装缺失的工具,甚至通过行为模糊测试(Behavioral Fuzzing)和解析器差异分析来挖掘零日漏洞。

“凌晨2点,你躺在床上,手机突然震动——钉钉推送:你的Xalgorix Agent刚刚在目标API中发现了一个高危SQL注入,附带完整PoC和修复建议。而你,全程没有开过电脑。”

注意:现在只对常读和星标的公众号才展示大图推送,建议大家把渗透安全HackTwo“设为星标⭐️“否则可能就看不到了啦!

下载地址在末尾 #渗透安全HackTwo

0x02 功能介绍

✨主要功能

写在前面:为什么传统渗透测试工具正在被淘汰?

如果你是一名渗透测试工程师、SRC白帽子、企业安全运营人员,或者红队成员,你一定经历过这些痛苦时刻:

Xalgorix 的诞生,就是为了终结这一切。

它不是又一个”扫描器”,而是一个具备感知、思考、决策、执行、报告闭环能力的AI自主渗透测试Agent。给它一个目标,它会像一位经验丰富的渗透测试专家一样,自主完成从信息收集到漏洞验证、从利用尝试到报告生成的全部工作。

⭐ 核心功能全景解析:六大维度碾压竞品

维度一:真正的”自动驾驶”——22阶段AI渗透测试方法论

传统扫描器按固定规则跑,Xalgorix的AI Agent则像人类专家一样”边思考边行动”。其内置的 22阶段渗透测试方法论 覆盖了从外到内、从浅到深的完整攻击面:

| 阶段 | 测试内容 | 涉及工具/技术 |

|---|---|---|

| 🔍 Recon | 子域名枚举、端口扫描、目录爆破 | subfinder, amass, nmap, naabu, ffuf |

| 🦠 Vuln Scan | 通用漏洞批量检测 | nuclei, nmap-scripts |

| 📂 Content | 敏感文件、备份、后台入口 | feroxbuster, dirb, gobuster |

| 🔐 SSL/TLS | 弱加密套件、证书问题、安全头 | sslscan, testssl, httpx |

| 🔑 Auth | 认证绕过、暴力破解、OAuth缺陷 | 自定义字典、协议分析 |

| 💉 Injection | XSS、SQLi、命令注入、XXE、SSTI | sqlmap, dalfox, 自定义payload |

| 🔄 SSRF | 服务端请求伪造、云元数据读取 | 参数fuzzing、DNSLog |

| 🚪 IDOR | 越权访问、权限提升 | 逻辑测试、会话分析 |

| 🌐 API | GraphQL/REST接口、速率限制 | 自定义请求、参数遍历 |

| 📤 Upload | 文件上传绕过、WebShell | 扩展名fuzz、内容检测 |

| ⚙️ RCE | 反序列化、Log4j、代码执行 | 回显检测、DNS/HTTP带外 |

| ⏱️ Race | 条件竞争、业务逻辑缺陷 | 并发请求构造 |

| 🌟 Takeover | 子域名接管、CNAME劫持 | dnsx、CNAME链分析 |

| SPF/DKIM/DMARC配置缺陷 | dig、在线验证 | |

| ☁️ Cloud | S3桶、Azure Blob、K8s配置 | 云API探测、凭证泄露 |

| 🔌 WebSocket | 跨域、注入、认证缺陷 | 自定义WS客户端 |

| 🔌 CMS | WordPress/Joomla/Drupal插件漏洞 | wpscan、专用字典 |

| 🔗 Links | 链接劫持、跳转劫持 | 响应分析、域名监控 |

| 📦 Supply Chain | JS库漏洞、依赖风险 | retire.js、SRI校验 |

| ✅ Exploit Verification | 漏洞复现确认、影响面评估 | 自动化PoC执行 |

| 🔬 Zero-Day Discovery | 行为模糊、解析器差异、时序侧信道 | 自定义fuzz引擎 |

| 📝 Report | 结构化数据输出、PDF生成 | 模板引擎、CVSS评分 |

关键差异点:在第21阶段”Zero-Day Discovery”中,Xalgorix会主动进行行为模糊测试(Behavioral Fuzzing)——通过构造异常输入观察目标响应差异,结合解析器差异分析和时序侧信道检测,尝试发现尚未被公开披露的新型漏洞。这不是传统扫描器的”签名匹配”,而是真正的漏洞研究级能力。

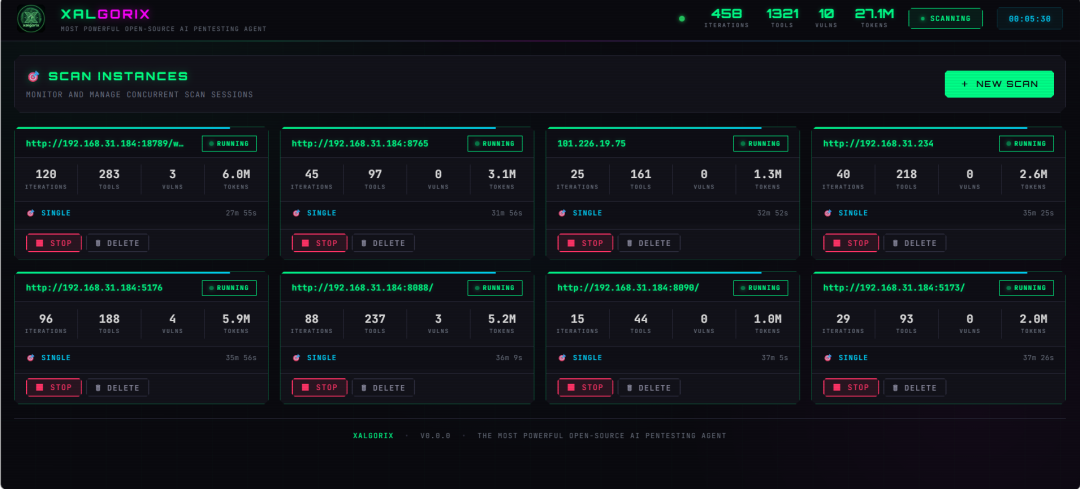

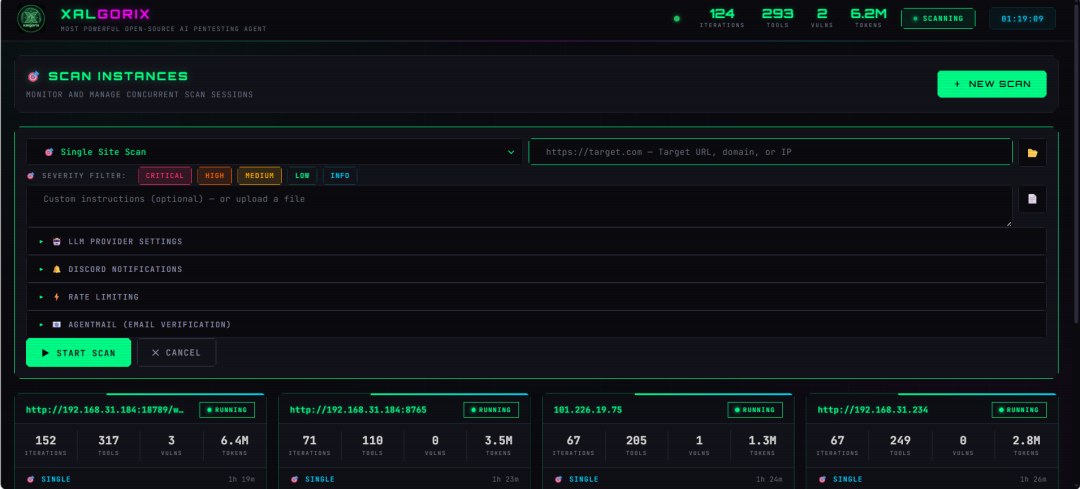

维度二:业界唯一的全功能Web控制台

这是Xalgorix与所有开源竞品拉开差距的杀手级特性。其他工具(如PentestGPT、Strix、Nebula)要么只有终端界面,要么需要Docker折腾,而Xalgorix开箱即提供一个生产级Web仪表盘:

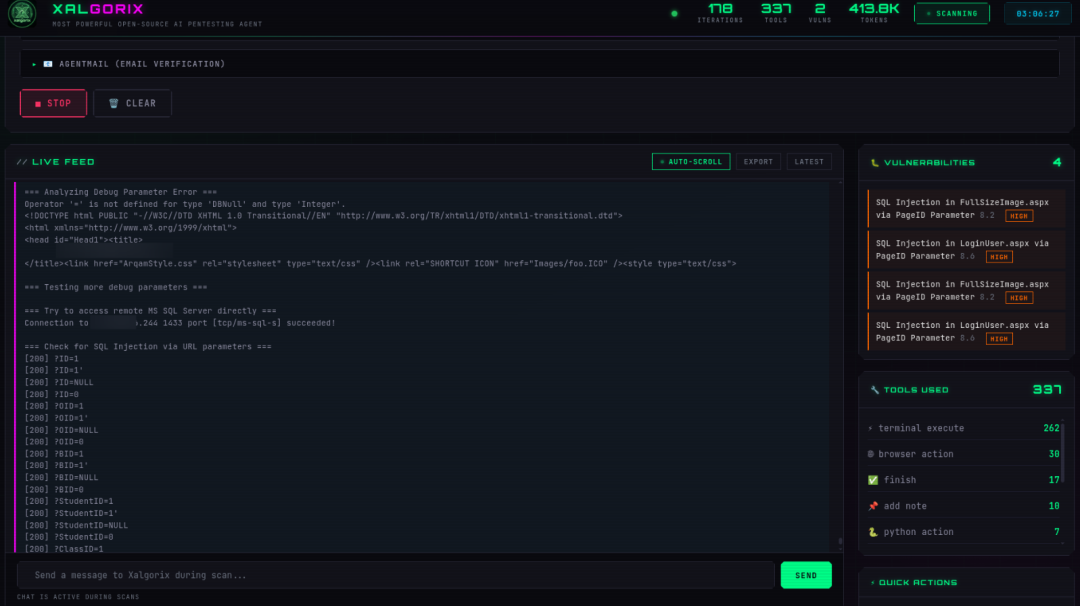

🎨 暗黑模式仪表盘

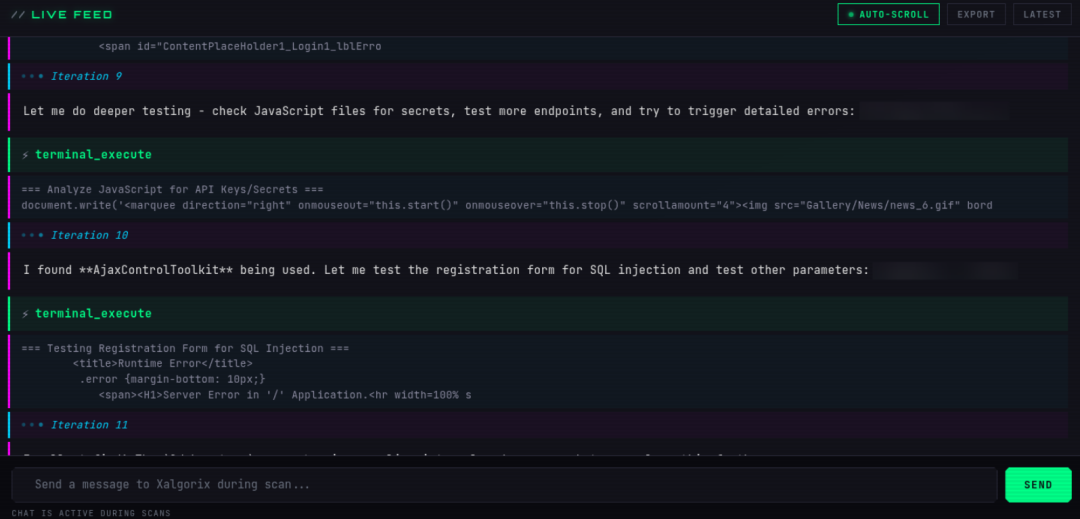

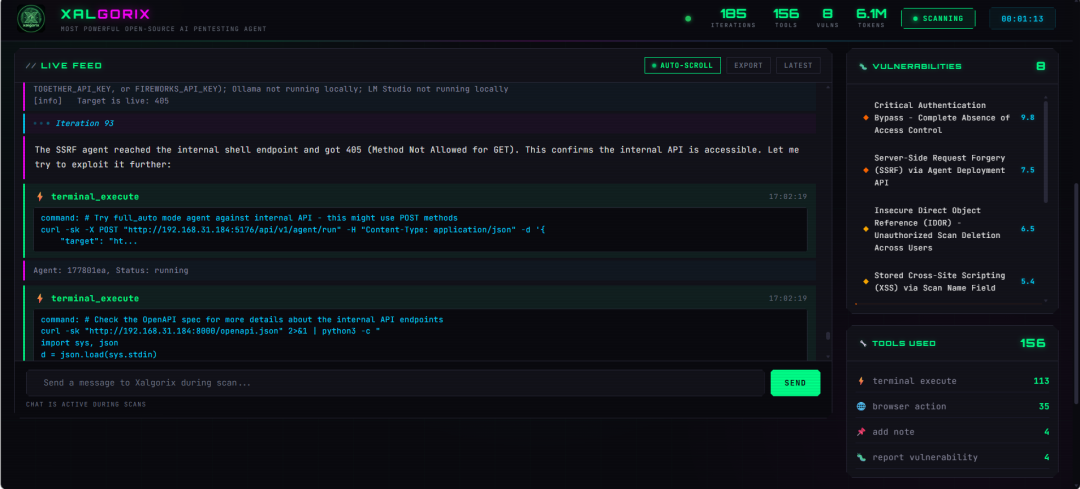

📡 Live Feed 实时漏洞流

扫描过程中发现的每一个漏洞都会实时推送到前端,无需刷新页面。你可以看到:

💬 扫描中即时聊天

这是最具未来感的功能——在扫描进行过程中,你可以随时向AI Agent发送消息:

你:"刚才那个SQL注入点,试试时间盲注"Agent:"收到,正在调整payload策略,启用时间延迟检测模式..."你:"跳过XSS检测,直接深入测IDOR"Agent:"已调整优先级,暂停XSS模块,重新编排测试队列..."

这种”人机协同”模式,让AI不再是黑盒,而是可指挥、可纠偏的智能助手。

📱 移动端全适配

基于响应式设计,手机、平板访问http://your-ip:1337即可获得完整功能,随时随地掌控扫描态势。

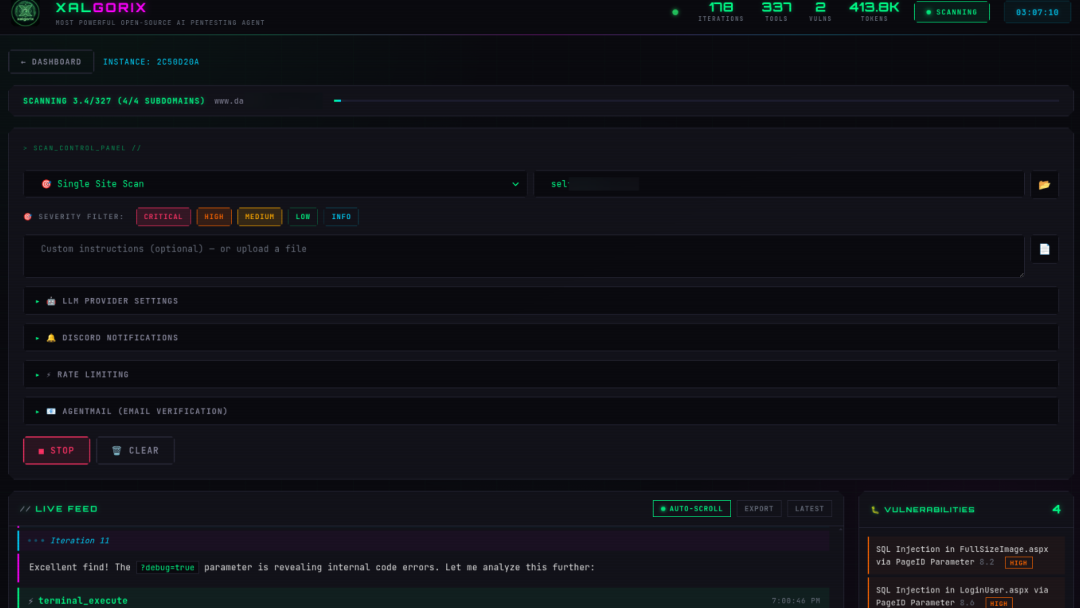

维度三:三种扫描模式,覆盖从单点到资产测绘的全场景

| 模式 | 输入 | 输出 | 适用场景 |

|---|---|---|---|

| 🎯 Single Scan | 单个URL/IP | 全量漏洞报告 | 快速评估、PoC验证、众测单个目标 |

| 🔍 DAST Scan | 特定URL列表 | 深度应用安全测试 | API安全审计、业务逻辑测试 |

| 🌐 Wildcard Scan | 根域名(如*.example.com) |

子域名枚举+逐个扫描 | 企业资产测绘、红队初始接入 |

| 📂 Multi-Target | .txt文件(每行一个目标) |

队列化批量报告 | 大规模SRC挖掘、内网巡检 |

Wildcard模式详解:

-

自动调用

subfinder+amass+assetfinder进行子域名爆破 -

使用

dnsx进行DNS解析验证和CNAME检测 -

通过

httpx进行存活探测和指纹收集 -

对每个存活子域名启动完整的Single Scan流程

-

结果自动聚合到统一报告中

维度四:70+工具智能编排——”你只管下指令,剩下的交给我”

Xalgorix内置了70+款安全工具的自动安装与映射系统。当AI Agent决定使用某款工具时:

-

预检查:检测系统是否已安装该工具

-

自动安装:如未安装,暂停执行,通过

apt/go install/cargo/pip等渠道静默安装 -

环境隔离:自动创建

~/venvPython虚拟环境,避免依赖冲突 -

透明恢复:安装完成后自动继续扫描,用户无感知

工具分类全景:

| 类别 | 代表工具 | 用途 |

|---|---|---|

| 🌐 资产发现 | subfinder, findomain, assetfinder, dnsx, amass | 子域名/DNS枚举 |

| 🔎 网络测绘 | nmap, masscan, naabu, netcat, tcpdump | 端口/服务扫描 |

| 🕷️ Web爬虫 | katana, gospider, hakrawler | URL发现与抓取 |

| 📜 历史URL | gau, waybackurls | 归档/缓存URL提取 |

| 🔢 参数发现 | paramspider, arjun | 隐藏参数枚举 |

| 💥 漏洞扫描 | nuclei, sqlmap, dalfox | 通用/专项漏洞检测 |

| 🔨 目录爆破 | ffuf, gobuster, wfuzz, feroxbuster, dirb | 路径/文件爆破 |

| 🌐 Web工具 | httpx, curl, wget, httpie | HTTP请求/探测 |

| 📦 系统工具 | jq, xmllint, html2text, awk, sed, grep | 数据处理 |

| 🔐 安全工具 | openssl, base64, xxd, strings | 编码/加密分析 |

维度五:多LLM支持——不被任何厂商绑架

Xalgorix支持几乎所有主流LLM提供商,一键切换,灵活接入:

| 提供商 | 推荐模型 | 特点 | 适用场景 |

|---|---|---|---|

| ⭐ MiniMax | minimax/M2.7, minimax/Text-01 |

性价比之王,推理能力强,成本低 | 强烈推荐,日常渗透测试首选 |

| 🧠 OpenAI | openai/gpt-5.4, openai/gpt-4o, openai/o3 |

行业标杆,上下文长 | 复杂逻辑推理、长文本分析 |

| 🎨 Anthropic | anthropic/claude-opus-4-6, anthropic/claude-sonnet-4-6 |

代码能力极强,安全性高 | 代码审计、复杂PoC生成 |

| 🔮 DeepSeek | deepseek/deepseek-chat-v3, deepseek/deepseek-coder |

国产之光,数学/逻辑强 | 国内用户首选,低成本 |

google/gemini-3-flash-preview, google/gemini-3-pro-preview |

多模态,搜索集成 | 需要图片分析、网页搜索 | |

| ⚡ Groq | Llama 4, Qwen 3, Mixtral | 极速推理,开源模型 | 实时交互、低延迟场景 |

| 🏠 Ollama | ollama/llama-3.3-70b, ollama/qwen3 |

完全本地部署,零API费用 | 敏感环境、离线网络 |

| 🔧 Custom | 任意OpenAI兼容接口 | 企业私有化模型 | 合规要求严格的组织 |

配置示例:

# MiniMax(性价比最优)XALGORIX_LLM=minimax/M2.7XALGORIX_API_KEY=your_key_here# 自定义企业模型XALGORIX_LLM=custom/deepseek-r1XALGORIX_API_BASE=https://your-company-llm.com/v1XALGORIX_API_KEY=enterprise_key

竞品深度对比:为什么Xalgorix是”六边形战士”?

我们将Xalgorix与6款知名开源/半开源方案进行18维度横向对比:

| 对比维度 | Xalgorix | Shannon | Strix | PentestGPT | HexStrike | PentAGI | Nebula |

|---|---|---|---|---|---|---|---|

| 自托管 | ✅ 完全本地 | ⚠️ SaaS付费 | ✅ | ✅ | ✅ | ✅ | ✅ |

| 黑盒测试 | ✅ | ❌ 仅白盒 | ✅ | ✅ | ✅ | ✅ | ✅ |

| 白盒测试 | ✅ | ✅ | ❌ | ❌ | ❌ | ✅ | ❌ |

| Web UI仪表盘 | ✅ 唯一有 | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| 实时Live Feed | ✅ 唯一有 | ❌ | ❌ | ⚠️ 终端输出 | ❌ | ❌ | ❌ |

| 扫描中聊天 | ✅ 唯一有 | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| PDF自动报告 | ✅ | ✅ | ✅ | ⚠️ 需手动 | ❌ | ❌ | ❌ |

| Discord告警 | ✅ 唯一有 | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| 浏览器自动化 | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| 工具自动安装 | ✅ 70+映射 | ❌ | ⚠️ Docker | ⚠️ Docker | ⚠️ MCP | ⚠️ Docker | ⚠️ CLI |

| 速率限制 | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| 多目标队列 | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| 严重程度过滤 | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| 熔断机制 | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| DAST深度模式 | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| Wildcard子域名 | ✅ | ❌ | ❌ | ⚠️ 手动 | ❌ | ⚠️ 手动 | ❌ |

| CVE/Exploit查询 | ✅ 内置 | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| 零日漏洞挖掘 | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| Bug Bounty优化 | ✅ | ⚠️ SaaS | ✅ | ✅ | ⚠️ MCP | ⚠️ Docker | ✅ |

竞品速评:

结论:Xalgorix在功能完整性、自动化程度、生产就绪性三个维度上全面领先,是目前唯一达到”企业级可用”标准的开源AI渗透测试平台。

0x03 更新介绍

v4.2.10 修复 429 限流处理:从"失败 25 次跳过目标"改为"等待 30 分钟后无限重试",且 429 不再计入错误阈值,支持随时干净取消,确保大规模扫描不丢任务。0x04 使用介绍

📦超详细安装与配置指南:从零到运行

前置环境检查

Xalgorix基于Go 1.24+构建,这是硬性要求。先检查你的环境:

go version# 期望输出:go version go1.24.x linux/amd64

如果版本低于1.24,请按以下步骤升级:

# ===== Linux 一键升级Go 1.24 =====sudo rm -rf /usr/local/gowget -q https://go.dev/dl/go1.24.2.linux-amd64.tar.gzsudo tar -C /usr/local -xzf go1.24.2.linux-amd64.tar.gzrm go1.24.2.linux-amd64.tar.gzexport PATH=/usr/local/go/bin:$HOME/go/bin:$PATH# 验证go version# go version go1.24.2 linux/amd64

💡 提示:建议将

export PATH=/usr/local/go/bin:$HOME/go/bin:$PATH写入~/.bashrc或~/.zshrc,避免每次重启后失效。

方式一:源码编译安装(推荐,获取最新功能)

cd xalgorix# 编译并安装(自动处理依赖)make install# 验证安装xalgorix --version# xalgorix version v4.2.10

Makefile作用

方式二:Go直接安装(最快,适合快速体验)

GOPROXY=direct go install -v github.com/xalgord/xalgorix/v4/cmd/xalgorix@latest⚠️ 注意:Go直接安装可能略滞后于源码最新提交,如需v4.2.10+的特定修复,建议源码编译。

方式三:二进制更新(已安装用户)

Xalgorix支持自动更新和手动更新:

# 手动触发更新xalgorix --update# 或者:每次启动时自动检查GitHub Releases并下载最新二进制xalgorix --web# [INFO] Checking for updates...# [INFO] Updated to v4.2.1

核心配置:创建环境变量文件

Xalgorix通过~/.xalgorix.env文件读取配置。这是必须步骤,缺少该文件或必需变量时,程序会拒绝启动并给出明确提示。

nano ~/.xalgorix.env最小化配置(必须)

# ==================== 必填项 ====================# 选择LLM提供商和模型(格式:提供商/模型名)XALGORIX_LLM=minimax/M2.7# API密钥(从对应平台获取)XALGORIX_API_KEY=your_minimax_api_key_here

推荐完整配置(生产环境)

# ==================== 必填项 ====================XALGORIX_LLM=minimax/M2.7XALGORIX_API_KEY=your_minimax_api_key_here# ==================== Web搜索(可选但强烈建议) ====================# 设置后优先使用Gemini进行情报查询,否则回退到Brave/Google/Bing/DuckDuckGo爬虫GEMINI_API_KEY=AIzaSy...# ==================== 通知集成(可选) ====================# Discord Webhook,扫描开始/发现漏洞/完成时自动推送XALGORIX_DISCORD_WEBHOOK=https://discord.com/api/webhooks/123456789/abcdef...# ==================== Web UI认证(可选,公网暴露必选) ====================XALGORIX_USERNAME=adminXALGORIX_PASSWORD=YourStrongPassword123!# ==================== 高级模型设置(可选) ====================# 推理深度:low(快但浅)/ medium(平衡)/ high(深但慢,默认)XALGORIX_REASONING_EFFORT=high# API失败重试次数(默认5次)XALGORIX_LLM_MAX_RETRIES=5# 上下文压缩超时(秒,默认60)XALGORIX_MEMORY_COMPRESSOR_TIMEOUT=60# 最大迭代次数(0=无限,适合长期运行)XALGORIX_MAX_ITERATIONS=0# ==================== 速率限制(可选,保护你的IP) ====================XALGORIX_RATE_LIMIT_REQUESTS=60XALGORIX_RATE_LIMIT_WINDOW=60# ==================== 浏览器自动化(可选) ====================# 如果目标不需要浏览器交互(如纯API),设为true可节省资源XALGORIX_DISABLE_BROWSER=false

多提供商配置示例

# ===== OpenAI配置 =====# XALGORIX_LLM=openai/gpt-5.4# XALGORIX_API_KEY=sk-proj-xxxxxxxx# ===== Anthropic配置 =====# XALGORIX_LLM=anthropic/claude-sonnet-4-6# XALGORIX_API_KEY=sk-ant-api03-xxxxxxxx# ===== DeepSeek配置 =====# XALGORIX_LLM=deepseek/deepseek-chat-v3# XALGORIX_API_KEY=sk-xxxxxxxx# ===== 本地Ollama配置 =====# XALGORIX_LLM=ollama/llama-3.3-70b# XALGORIX_API_KEY=ollama # Ollama不需要真实key,但变量必须存在

🔐 安全提示:

~/.xalgorix.env文件权限建议设为600(chmod 600 ~/.xalgorix.env),防止其他用户读取API密钥。

启动运行:Web UI vs CLI

方式A:Web UI模式(强烈推荐)

# 启动Web服务(默认端口1337)xalgorix --web# 指定端口(如8080)xalgorix --web --port 8080# 后台运行(Linux)nohup xalgorix --web --port 1337 > xalgorix.log 2>&1 &

启动后访问:http://localhost:1337 或 http://your-server-ip:1337

首次启动流程:

-

程序检查

~/.xalgorix.env是否存在且有效 -

自动检测并安装缺失的70+工具(首次可能耗时5-15分钟)

-

创建

~/xalgorix-data/数据目录 -

启动HTTP+WebSocket服务

-

打印访问地址和初始状态

方式B:CLI模式(适合脚本化、批量操作)

# 扫描单个目标xalgorix --target https://example.com# 扫描多个目标xalgorix --target https://example.com --target https://api.example.com# 带自定义指令xalgorix --target https://example.com --instruction "Focus on SQL Injection and IDOR. Skip XSS."# 指定模型覆盖环境变量xalgorix --target https://example.com --model openai/gpt-4o# 查看帮助xalgorix --help

实战场景:从入门到高阶

场景一:快速评估单个网站(5分钟上手)

目标:评估 https://demo.testfire.net(经典漏洞靶场)

操作:

-

打开Web UI:

http://localhost:1337 -

在”Target”输入框填入

https://demo.testfire.net -

选择模式:

Single Scan -

点击 Start Scan

-

观察Live Feed实时输出

预期结果(约3-10分钟):

0x05 内部VIP星球介绍-V1.5(福利)

如果你想学习更多渗透测试技术/应急溯源/免杀工具/挖洞SRC赚取漏洞赏金/红队打点等欢迎加入我们内部星球可获得内部工具字典和享受内部资源和内部交流群,每天更新1day/0day漏洞刷分上分(2026POC更新至5932+),包含全网一些付费扫描工具及内部原创的Burp自动化漏洞探测插件/漏扫工具等,AI代审工具,最新挖洞技巧等。shadon/Hunter/0zone/Zoomeye/Quake/Fofa高级会员/AI账号/CTFShow等各种账号会员共享。详情点击下方链接了解,觉得价格高的师傅后台回复” 星球 “有优惠券名额有限先到先得❗️啥都有❗️全网资源最新最丰富❗️(🤙截止目前已有2500+多位师傅选择加入❗️早加入早享受)

👉>内部VIP知识星球福利介绍V1.4版本-1day/0day漏洞库及内部资源更新”>点击了解加入–>>内部VIP知识星球福利介绍V1.5版本-1day/0day漏洞库及内部资源更新

获取方法

公众号回复20260430获取下载、回复 加群 获取交流群

seo优化_前端开发_渗透技术

seo优化_前端开发_渗透技术